Censys hat vor kurzem einen bemerkenswerten Meilenstein überschritten - mehr als eine Billion aufgezeichneter Scans in unserem historischen Datensatz - und damit unseren Anspruch untermauert, der einzige Ort zu sein, an dem man alles im Internet versteht. In einer Welt, in der jeder Anbieter behauptet, die "besten" Daten zu haben, ist es leicht, im Rauschen unterzugehen. Aber wenn es um echte, umsetzbare Internet-Intelligenz geht, setzt Censys den Standard.

Die Censys Internet Map ist nicht nur ein weiterer Datensatz, sondern die genaueste, umfassendste und in Echtzeit verfügbare Darstellung des Internets. Wir scannen nicht nur, wir sagen voraus, identifizieren und beleuchten die dunklen Ecken des Internets, die andere übersehen. Das macht Censys zur Autorität im Bereich der globalen Internet-Infrastruktur.

Die besten Daten beginnen mit der besten Scanning-Infrastruktur

Der Zustand des Internets 2023 zeigt eine Momentaufnahme aller Hosts, die am 28. Februar 2023 einen HTTP-Dienst ausführen.

Das Internet besteht aus einer sich ständig verändernden, flüchtigen Infrastruktur, und die Aufrechterhaltung echter Transparenz erfordert kontinuierliches Scannen, um Änderungen in Echtzeit zu erfassen. Censys wurde von den Erfindern von ZMap gegründet, dem revolutionären Tool, das es Forschern erstmals ermöglichte, den gesamten IPv4-Raum in weniger als einer Stunde zu scannen - eineAufgabe, die zuvor Wochen dauerte. Auf der Grundlage dieser Technologie haben wir unsere fortschrittliche Scan-Infrastruktur entwickelt, die sich durch unübertroffene Leistung, Zuverlässigkeit und Tiefe auszeichnet.

Im Gegensatz zu Anbietern, die sich auf Daten von Drittanbietern oder Open-Source-Daten stützen, wurde die patentierte Scan-Infrastruktur von Censysvon Grund auf neu entwickelt, so dass wir die vollständige Kontrolle über den Scan-Prozess haben. Dies ermöglicht eine unvergleichliche Genauigkeit und Echtzeit-Transparenz und eliminiert die Risiken veralteter oder unvollständiger Daten aus externen Quellen.

Wir sind unser eigener größter Kritiker und arbeiten kontinuierlich an Innovationen, um die Grenzen des Möglichen im Bereich der Internet-Intelligenz zu erweitern und das Internet jeden Tag besser zu verstehen. Wir glauben, dass die besten Daten nicht geliehen, sondern selbst erstellt werden. Unsere Technologie verändert ständig die Art und Weise, wie wir das globale Internet in großem Maßstab abbilden und verstehen.

Die Grundlage der Internet Intelligence: Erfassungsgrad, Genauigkeit und Zeit bis zur Entdeckung

Bei Censys definieren wir die besten Daten durch drei Schlüsselprinzipien: Abdeckung, Genauigkeit und Zeit bis zur Entdeckung. Diese Säulen bilden die Grundlage unseres Ansatzes für Internet Intelligence und bestimmen jeden Aspekt unserer Scans und Analysen.

Säule 1: Deckung

Es gibt 65.535 verfügbare Ports für die Ausführung von Diensten, undUntersuchungen von Censys zeigen, dass über 60 % aller Internet-Dienste auf nicht standardisierten Ports laufen. Das bedeutet, dass das Scannen nur von standardisierten Ports erhebliche blinde Flecken bei der Abdeckung der Angriffsfläche hinterlässt. Herkömmliche Methoden haben Schwierigkeiten, alle 65.000 Ports effizient zu scannen. Die Predictive Scanning-Technologie von Censyslöst dieses Problem, indem sie nicht standardisierte Ports auf der Grundlage von realen Datenmustern auf intelligente Weise anvisiert. In Kombination mit seinen Peering-Beziehungen zu sieben Tier-1-ISPs in drei geografischen Regionen gewährleistet Censys eine globale Sichtbarkeit und deckt versteckte Dienste und Bedrohungen auf, die bei herkömmlichen Methoden oft übersehen werden.

Predictive Scanning deckt mittlerweile über 40 % aller von Censys identifizierten Dienste ab und deckt versteckte Infrastrukturen wie IoT-Geräte, Backdoors für Angreifer und nicht standardisierte Dienste auf, die häufig von Angreifern ausgenutzt werden. Diese Abdeckung wird durch die automatische Protokollerkennung (Automated Protocol Detection, APD) weiter verstärkt, die Daten der Anwendungsschicht analysiert, um Dienste unabhängig vom verwendeten Port anhand ihres Verhaltens genau zu klassifizieren. Wenn beispielsweise eine HTTP-Anfrage auf ein SSH-Banner trifft, stellt sich Censys automatisch auf das richtige Protokoll ein und gewährleistet so eine genaue Identifizierung.

Darüber hinaus bietet Censys eine schnelle Bereitstellung von benutzerdefinierten Protokoll-Scannern über ein leichtgewichtiges Framework, das eine schnelle Anpassung an neue oder unbekannte Protokolle wie industrielle Steuerungssysteme oder UDP-basierte Dienste ermöglicht. Durch die Angabe des zu scannenden Ports und der Methode kann Censys neue Protokoll-Scanner innerhalb von Stunden statt Tagen erstellen. Dadurch wird sichergestellt, dass wir uns ebenso schnell anpassen können, wenn sich die Bedrohungslandschaft weiterentwickelt.

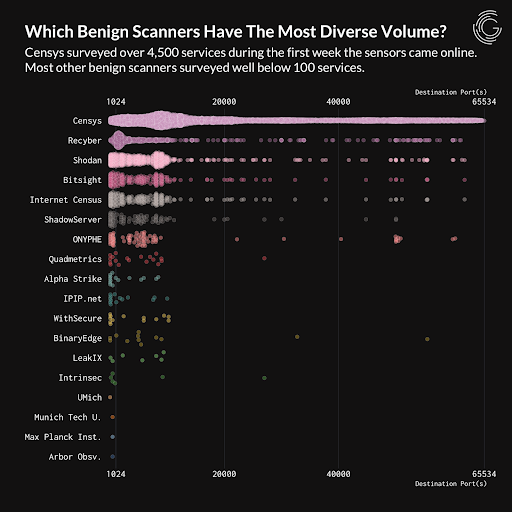

Eine kürzlich durchgeführte GreyNoise-Analyse bestätigte, dass Censyseine beispiellose Abdeckung aller 65K Ports bietet und damit die umfassendste Lösung für eine vollständige Transparenz der Angriffsoberfläche ist. Diese vollständige Abdeckung ermöglicht es Sicherheitsteams, Bedrohungen zu erkennen und zu bekämpfen, bevor sie von Angreifern ausgenutzt werden können.

Die Tests von Greynoise in "Eine Woche im Leben eines GreyNoise-Sensors: The benign view" zeigt, dass Censys bei der Abdeckung von Nicht-Standard-Anschlüssen führend ist.

Pfeiler 2: Genauigkeit

Bei der Erzielung qualitativ hochwertiger Daten geht es nicht nur um eine breite Abdeckung - die Genauigkeit ist ebenso entscheidend. Die Dynamik des Internets stellt eine Herausforderung dar, da Dienste aufgrund von Netzwerkproblemen oder geplanten Wartungsarbeiten häufig vorübergehend ausfallen. Ohne geeignete Mechanismen kann diese Volatilität zu ungenauen Ergebnissen und einer überwältigenden Anzahl von Fehlalarmen für Sicherheitsteams führen.

Falschmeldungen sind eine große Belastung für Bedrohungsjäger. Laut dem Bericht "2024 State of Bedrohungsabwehr " stößt fast ein Drittel der Bedrohungsjäger bei mehr als 20 % ihrer Ergebnisse auf Fehlalarme, was bedeutet, dass einer von fünf Alarmen gutartig ist. Dies führt zu Ermüdungserscheinungen und verschwendet wertvolle Ressourcen, da die Teams irrelevante Daten durchsuchen.

Bei Censys gehen wir dieses Problem an, indem wir unseren Datensatz von ~4 Milliarden Diensten täglich neu scannen und aktualisieren, wobei wir eine durchschnittliche Aktualisierungsrate von unter 16 Stunden beibehalten. Dieser aktive und kontinuierliche Scan-Prozess liefert Informationen in Echtzeit und verhindert, dass sich Teams auf veraltete Daten verlassen, die die Angriffsfläche eines Unternehmens falsch darstellen können.

Unsere Funktion Smart Refresh sorgt für weitere Genauigkeit, indem sie die vorzeitige Entfernung von Diensten aus unserem Index verhindert. Anstatt Dienste nach einigen negativen Scan-Antworten zu entfernen, markiert Smart Refresh nicht reagierende Dienste und plant erneute Scans über einen festgelegten Zeitraum. Dieser Ansatz stellt sicher, dass vorübergehende Unterbrechungen nicht zu falschen Negativmeldungen führen, und dass nur Dienste entfernt werden, die während der Schonfrist inaktiv bleiben.

Säule 3: Zeit bis zur Entdeckung

Die Infrastruktur und die Dienste entwickeln sich ständig weiter, so dass die Zeit bis zur Entdeckung entscheidend ist, um neu entdeckte Anlagen, offene Ports oder Schwachstellen zu identifizieren, bevor sie ausgenutzt werden können.

Censys scannt kontinuierlich den gesamten öffentlichen IPv4-Raum und erkennt bis zu 10.000 Infrastrukturänderungen pro Sekunde. Um die Zeit bis zur Entdeckung weiter zu verkürzen, führen wir spezielle Scans durch, die sich auf die dynamischsten und aktivsten Bereiche des Internets konzentrieren. Unser Global Scan deckt mehr als 100 von der IANA zugewiesene Ports im gesamten IPv4-Raum ab und ermöglicht es uns, Änderungen bei weit verbreiteten Diensten zu erkennen. Diese Basis wird durch unsere Cloud-Provider-Scans ergänzt, die etwa 1.000 gängige Ports auf wichtigen Cloud-Plattformen wie AWS, Azure und GCP abdecken.

Censys setzt außerdem eine mehrstufige Scanning-Strategie ein, die kontinuierliche globale Scans mit dynamischem Targeting durch unsere Predictive Scanning Engine kombiniert. Diese Engine passt sich sowohl an aktuelle als auch an historische Daten an und identifiziert hochwertige IPs und Dienste, die wahrscheinlich wichtige Erkenntnisse liefern. Dank dieses proaktiven Ansatzes können wir aufkommende Risiken und neue Dienste viel schneller erkennen als bei herkömmlichen statischen Scans.

Als Ergebnis dieser Bemühungen erreicht Censys eine mittlere Erkennungszeit von 9 Stunden, wodurch die Verzögerung zwischen dem Bekanntwerden eines Dienstes und seiner Entdeckung erheblich verringert wird. Eine kürzlich durchgeführte Studie hat gezeigt, dass Censys neue Dienste sechsmal schneller identifiziert als sein nächster Konkurrent. In einem Umfeld, in dem jede Minute zählt, bedeutet eine kürzere Entdeckungszeit direkt ein geringeres Risiko.

Verteilung der Entdeckungszeiten für die Schnittmenge der von Censys gefundenen Dienste und des nächstgelegenen Wettbewerbers.

Daten in verwertbare Einsichten verwandeln: Censys ASM und Search

CensysDaten bilden die Grundlage für unser Attack Surface Management (ASM) und Search Fähigkeiten, die es Organisationen ermöglichen, entscheidende Maßnahmen zu ergreifen. ASM bietet einen kontinuierlichen Einblick in nach außen gerichtete Anlagen und ermöglicht es Unternehmen und Behörden, Schwachstellen zu überwachen, zu bewerten und zu entschärfen, sobald sie auftauchen. Censys Search bietet tiefe Einblicke in die globale Internet-Infrastruktur und hilft Sicherheitsteams, bösartige Aktivitäten zu verfolgen, Marken zu schützen, kritische Infrastrukturen zu überwachen und Cyber-Versicherungsrisiken zu bewerten.

Im Kern ist das Scannen die Grundlage für den Einblick in Angriffsflächen und bösartige Infrastrukturen. Jeder Anbieter verlässt sich auf das Scannen, um diese Transparenz zu erreichen, aber die Tiefe und Breite des Scannens sind entscheidend, da diese Daten die Identifizierung und Eindämmung aktiver Bedrohungen untermauern. Ohne qualitativ hochwertige Daten riskieren Sicherheitsteams, sich auf veraltete oder unvollständige Informationen zu verlassen, was dazu führen kann, dass Schwachstellen übersehen werden und Reaktionen verzögert werden. Mit Censys profitieren Unternehmen von einer umfassenden Abdeckung, einer präzisen Genauigkeit und einer schnellen Erkennungszeit, die einen echten Überblick gewährleistet.

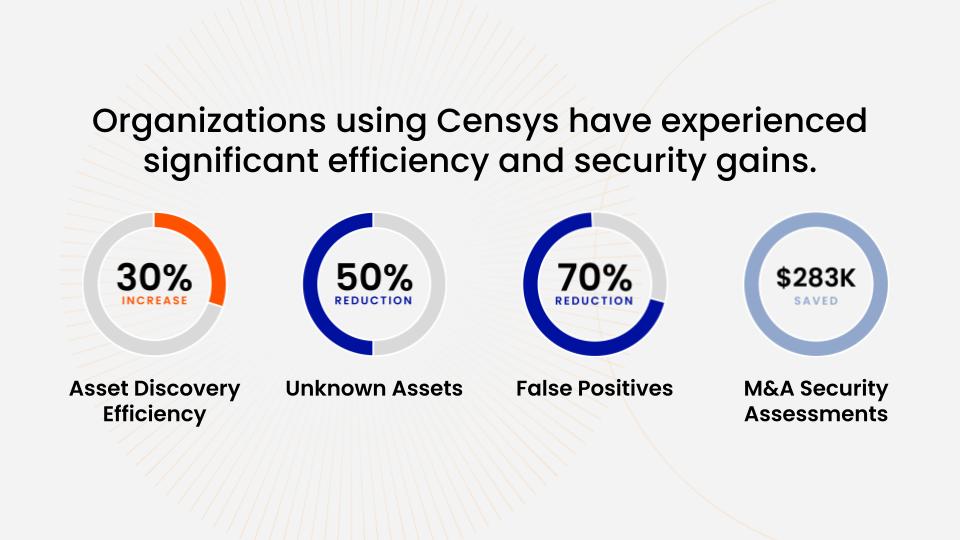

Die Forrester-Studie "2023 Total Economic Impact of Censys External Attack Surface Management" zeigt, wie Unternehmen Censys nutzen, um Risiken zu minimieren und Abläufe zu optimieren. Unsere Daten dienen nicht nur als Grundlage für Dashboards, sondern auch für Entscheidungen, die das Risiko direkt reduzieren.

Die 2023 Forrester Total Economic Impact of Censys External Attack Surface Management.

Verbesserung der Effizienz bei der Erkennung von Bedrohungen: Der Erfolg einer europäischen Regierungsbehörde mit Censys

Eine europäische Regierungsbehörde, die für den Schutz mehrerer Partnerorganisationen verantwortlich ist, benötigte eine effizientere Methode zur Überwachung und Verwaltung ihrer Angriffsflächen. Das Team, das bisher auf eine Mischung aus manuellen Tools und fragmentierten Prozessen angewiesen war, benötigte eine Lösung, um die Erkennung von Ressourcen zu optimieren und die Fähigkeiten zur Erkennung von Bedrohungen zu verbessern.

Durch die Implementierung von Censys ASM automatisierte die Behörde ihre Asset-Erkennungsprozesse und reduzierte den Zeitaufwand für die manuelle Erkennung von Bedrohungen von einer Woche auf nur 20 Minuten. Die Plattform ermöglichte einen umfassenden Einblick in die nach außen gerichteten Anlagen und identifizierte bisher unbekannte Domänen und Subdomänen, die potenzielle Sicherheitsrisiken darstellen.

Mit Censys hat die Behörde sowohl die Genauigkeit als auch die Geschwindigkeit ihrer Bemühungen zur Erkennung von Bedrohungen erheblich verbessert, was ihre Fähigkeit zum Schutz kritischer Infrastrukturen stärkt und eine proaktivere Abwehrhaltung gewährleistet.

Cyber-Versicherung mit Energie versorgen: Der Erfolg von At-Bay mit Censys

At-Bay, ein führender Anbieter von Cyber-Versicherungen, nutzt die umfassenden Internetdaten von Censys, um seine Risikobewertungs- und Underwriting-Prozesse erheblich zu verbessern. Censys ermöglicht es At-Bay, die Cybersicherheitslage potenzieller Kunden in weniger als zwei Minuten zu bewerten - ein Prozess, der in der Branche üblicherweise wesentlich länger dauert. CensysDie Daten ermöglichen es At-Bay, kritische Schwachstellen, einschließlich ungeschützter Dienste und Fehlkonfigurationen, schnell zu identifizieren, was zu schnelleren und präziseren Risikobewertungen führt.

Über das anfängliche Underwriting hinaus nutzt At-Bay Censys' die kontinuierliche Überwachung, um einen ständigen Überblick über das versicherte Portfolio zu behalten. Dieser proaktive Ansatz ermöglicht es At-Bay, aufkommende Risiken in Echtzeit zu erkennen und die Kunden über Schwachstellen zu informieren, bevor sie sich zu Verbindlichkeiten auswachsen. Mit Censys hat At-Bay nicht nur die Geschwindigkeit und Genauigkeit seiner Risikobewertungen verbessert, sondern auch neue Branchenstandards für die proaktive Schadenverhütung im Bereich der Cyber-Versicherung gesetzt.

Neudefinition der Bedeutung der besten Daten

Bei den besten Daten geht es nicht nur um das Volumen, sondern auch um Qualität, Genauigkeit und umsetzbare Erkenntnisse. Von umfassenden Scans bis hin zu unübertroffener Echtzeit-Intelligenz: Censys versetzt Unternehmen in die Lage, das Unsichtbare zu sehen und mit Zuversicht zu handeln. Wir bieten nicht nur Daten an, sondern versorgen Teams mit den Tools, die sie benötigen, um den Bedrohungen wirklich voraus zu sein und sinnvolle Entscheidungen zu treffen. Was bedeuten also die besten Daten wirklich? Es bedeutet, sich für Censys zu entscheiden, die vertrauenswürdige Autorität in Sachen Internet-Sichtbarkeit. Testen Sie unsere Daten kostenlos und erleben Sie den Censys Unterschied. Möchten Sie Ihre externe Angriffsfläche besser verstehen? Fordern Sie noch heute eine Demo an.

Demo anfordern