Ressourcen

Filter hinzugefügt:

-

BlogCenseye: Gadgets!

-

BlogSuchen wir nach bösen Dingen mit Censys' "Suspicious-Open-Directory" Label!

-

BlogVon verwundbar zu wachsam: 3 kritische Maßnahmen zum Schutz des Gesundheitswesens vor Cyber-Bedrohungen

-

BlogWas bedeuten die besten Daten wirklich?

-

BlogHighlights aus dem neuen Handbuch Unleash the Power of Censys Search

-

BlogSicherung von FinServ: Erkundung der Herausforderungen für die Cybersicherheit bei Finanzdienstleistungen

-

BlogNutzung der Daten von Censys : Vom Klassenzimmer zur Verbesserung eines öffentlichen Dienstes zur Internetüberwachung

-

BlogProaktive Cybersicherheit: So erreichen Sie die Ziele von NIST CSF 2.0 mit Censys

-

BlogZurück in die Zukunft: Wie historische Daten Ihre Cyber-Verteidigung verbessern können

-

BlogÜberlegene Internet-Intelligenz für fortschrittliche Cyber-Bedrohungs-Intelligenzdienste

-

eBookBedrohungsabwehr 101: Ihr Leitfaden zur Überlistung von Gegnern

-

Blog24 Fragen zu Ihren Daten im Jahr 2024

-

BlogDie Gefahren von Fehlalarmen

-

eBookWie man gehackte Webserver mit Censys Search findet

-

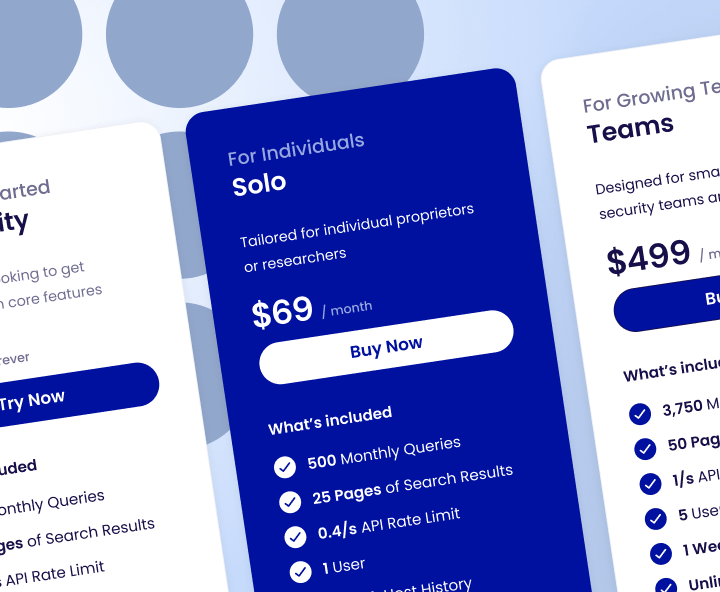

BlogWir stellen vor: Censys Search Solo - Die IOT Search Engine

Lösungen für das Management von Angriffsflächen

Mehr erfahren