Unser Ziel bei Censys ist es, der einzige Ort zu sein, an dem man alles im Internet versteht - für ein effektiveres Bedrohungsabwehr und Expositionsmanagement. Mit der rasanten Verbreitung von Cloud-Anbietern, Software, Web-Eigenschaften, Remote-Geräten und mehr wird es für Sicherheitsteams immer schwieriger, Bedrohungen oder Gefährdungen zu erkennen und Maßnahmen zu ergreifen.

Eine der größten Herausforderungen ist die schiere Menge an Diensten und die Frage, wo sie untergebracht sind. Früher wurden die meisten Internet-Dienste über eine relativ kleine Gruppe von Standard-Internet-Ports abgewickelt - zum Beispiel 21 für FTP, 80 für HTTP, 443 für HTTP über SSL und so weiter. Diese Standard-Port-Service-Paarungen sind von der Internet Assigned Numbers Authority (IANA) gut dokumentiert. Nicht standardisierte Ports, also solche, die nicht dokumentiert sind, wurden für Webdienste relativ wenig genutzt. Das hat sich jedoch geändert, da immer mehr Geräte und Anbieter eine ständig wachsende Anzahl von Diensten anbieten.

>60 % aller Internetdienste laufen über nicht standardisierte Ports

Der Zustand des Internets im Jahr 2023 zeigt eine Momentaufnahme aller Hosts, die am 28. Februar 2023 einen HTTP-Dienst ausführen

Insgesamt gibt es etwa 65.000 Ports, die für die Ausführung von Diensten genutzt werden können. Die neuesten Daten des Forschungsteams von Censys zeigen, dass fast 7 von 10 HTTP-Diensten auf Nicht-Standard-Ports laufen (lesen Sie mehr in unserem Bericht über den Zustand des Internets im Jahr 2023). Und da HTTP 88 % aller Internetdienste ausmacht, bedeutet dies, dass mehr als 60 % aller Internetdienste über nicht standardisierte Ports laufen. Ohne intelligentes Scannen von 65.000 Ports und Einblick in diese Dienste können CISOs und Sicherheitsteams ihre Unternehmen nicht wirksam schützen.

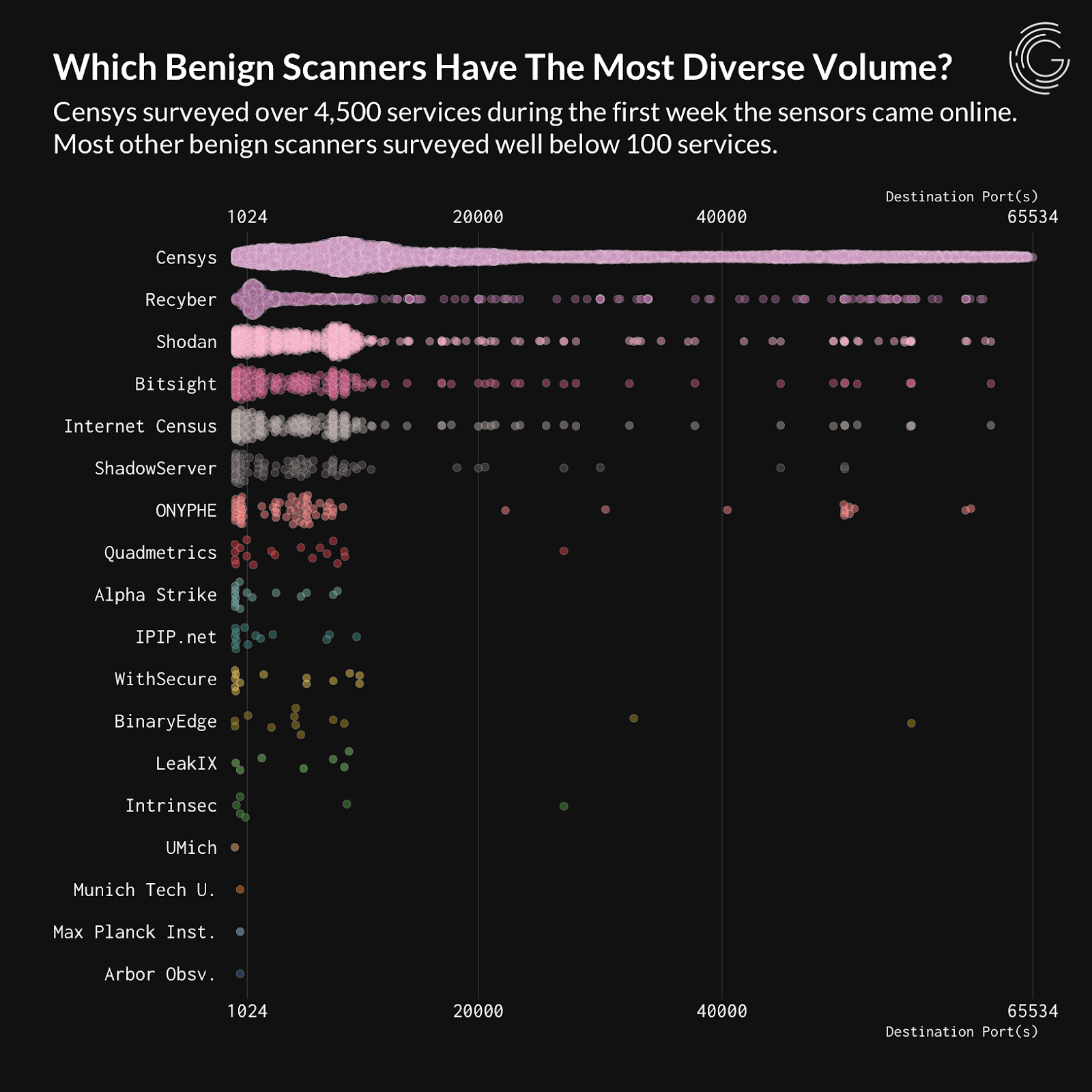

Produkte zur Verwaltung externer Angriffsflächen oder Add-ons zur Schwachstellenverwaltung scannen in der Regel etwa zwei- bis dreihundert Ports, manche mehr und manche weniger. Dieser Mangel an Serviceabdeckung könnte dazu führen, dass erhebliche Teile Ihrer externen Angriffsfläche ungeschützt bleiben. Selbst globale Scanner für Bedrohungsabwehr bieten keine optimale Abdeckung von mehr als 65.000 Ports, vor allem nicht der Nicht-Standard-Ports. In einem unabhängigen Test, der im Oktober 2022 von Greynoise durchgeführt wurde, testete nur Censys am effektivsten über 65.000 Ports - was InfoSec-Profis den genauesten und aktuellsten Überblick über das Internet bietet. Aber wir ruhen uns nicht auf unseren Lorbeeren mit unserem Internet Map aus.

Der Test von Greynoise in "Eine Woche im Leben eines GreyNoise-Sensors: The benign view" zeigt, dass Censys bei der Abdeckung von Nicht-Standard-Ports führend ist.

Prädiktives Scannen bietet eine hervorragende Abdeckung von 65k Ports

Diesen Sommer haben wir Predictive Scanning eingeführt, um das bereits branchenführende Censys Internet Map zu erweitern. Mit Predictive Scanning haben die Sicherheitsteams einen besseren Einblick in alle 65k Ports und können Dienste schneller als je zuvor erkennen. Unsere neuen Predictive Scanning-Funktionen fügen den ~3B globalen Internetdiensten, die wir kontinuierlich überwachen, über 107 Millionen neue Dienste hinzu. InfoSec-Profis können diese aussagekräftigen Daten nutzen, um die betriebliche Wirkung zu verbessern, Fehlalarme zu reduzieren und eine erhebliche Investitionsrendite und Risikominderung zu erzielen.

Die Forrester-Studie 2023 "Total Economic Impact of Censys External Attack Surface Management" zeigt einen ROI von über 440 % für Unternehmen in Schlüsselbereichen wie Entdeckung von Vermögenswerten, Wahrscheinlichkeit von Sicherheitsverletzungen, Mitarbeiterproduktivität, Fusionen und Übernahmen, Fehlalarme und Reaktion auf Vorfälle.

Zu den gängigen Arten von Diensten, die durch diese neue Technologie entdeckt werden, gehören:

- Dienste aus dem Internet der Dinge (IoT), die von den Unternehmen für ihr Wachstum genutzt werden, die aber auch ein hohes Risiko darstellen, weil die Sicherheitsstandards nicht ausreichen

- Autonome Systeme, die nur Dienste auf nicht standardisierten Ports ausführen, die Angreifer nutzen könnten, um bösartige Infrastrukturen zu hosten und sich vor Scannern zu verstecken

- Eine massive Verbreitung neuerer Dienste von Anbietern wie Online-Portale, Datenanalyse-Tools und Produktivitätssteigerungen für Unternehmen, die besonders in hybriden und dezentralen Umgebungen beliebt sind, die in der Regel auf hohen, nicht standardisierten Ports laufen

IoT: Große Chancen, aber auch große Risiken

IoT-Geräte bieten zwar mehr Geschäftsmöglichkeiten, erhöhen aber auch das Sicherheitsrisiko. Das Sicherheitsunternehmen Check Point hat herausgefunden, dass jede Woche 54 % der Unternehmen von versuchten Cyberangriffen auf IoT-Geräte betroffen sind. IoT-Geräte führen häufig Dienste auf nicht standardisierten Ports aus und können unentdeckt bleiben. Mit Predictive Scanning kann Censys proaktiv IoT-Dienste identifizieren, die mit Ihrem Unternehmen verbunden sind, um IoT-bezogene Risiken in diesem schnell wachsenden Bereich des Internets zu schützen.

Für Unternehmen, die IoT-Geräte einsetzen, wie z. B. im Gesundheitswesen, im Einzelhandel, in der Fertigung, im Energiesektor und in vielen anderen Bereichen, ist es von entscheidender Bedeutung, alle IoT-Geräte zu inventarisieren und zu sichern, um die Einhaltung von Vorschriften und einen besseren Datenschutz zu gewährleisten. Selbst ein einziges nicht zugelassenes IoT-Gerät in einer externen Angriffsfläche bietet Angreifern die Möglichkeit, sich Zugang zu verschaffen und Daten wie PHI, Kamerabilder oder andere sensible Daten zu exfiltrieren. Ungeschützte Kontrollen könnten es Angreifern ermöglichen, den Betrieb zu stören oder Lösegeld für diese Kontrollen zu verlangen.

Autonome Systeme: Der verborgene Raum des Angreifers ist vorbei

Das gesamte Internet läuft auf autonomen Systemen (AS), die standardmäßig nicht gefährlich sind. Aber die AS-Landschaft wird immer komplexer und große Teile können für bösartige Zwecke genutzt werden. CensysPredictive Scanning hat völlig neue AS identifiziert, die Dienste auf nicht standardmäßigen Ports ausführen. Diese zusätzliche Host-Transparenz bietet eine bessere Abdeckung der externen Angriffsfläche, aber noch wichtiger ist, dass sie Erkenntnisse für Bedrohungsabwehr liefert.

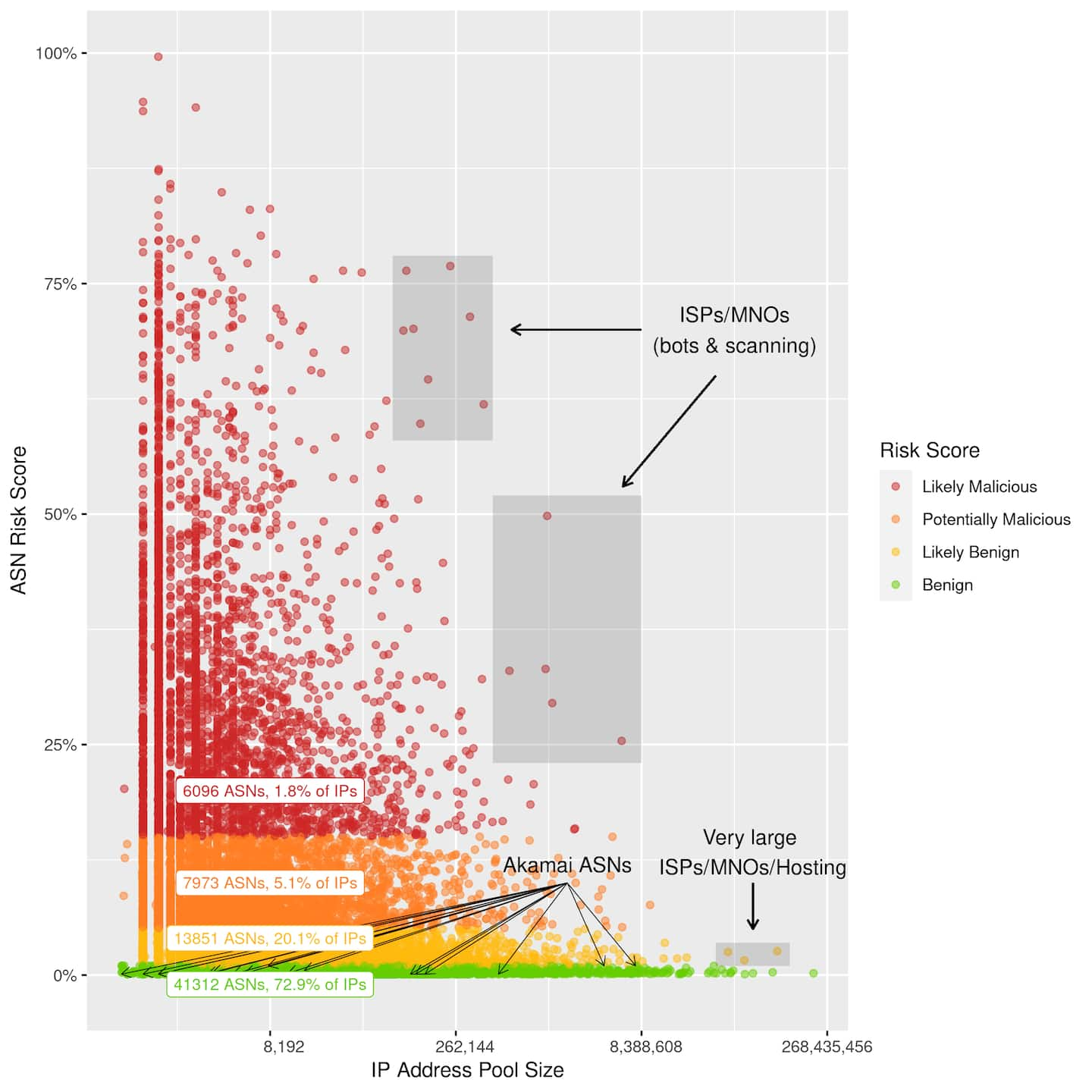

Daten von Akamai zeigen, dass AS mit kleinen IP-Adresspools eher bösartig sind

Kleine AS können von fast allen automatischen Scannern unentdeckt bleiben, wenn sie Nicht-Standard-Ports verwenden. Wenn automatisierte Scanner, wie die in der Greynoise-Studie gezeigten, hohe, nicht standardisierte Ports nicht abdecken, könnten AS mit IPs, die nur Dienste an hohen, nicht standardisierten Ports ausführen, in den Ergebnissen überhaupt nicht auftauchen. Untersuchungen von Akamai haben gezeigt, dass die überwiegende Mehrheit der ASes mit niedrigem IP-Volumen wahrscheinlich bösartig ist. Ohne ausreichende Sicherheitskontrollen können diese AS zu Zielen oder sogar Werkzeugen von Angreifern werden. Böswillige Akteure können IPs leichter nutzen, um Phishing-Websites, bösartige Dateien, Bots und Scanner zu hosten. Ohne Einblick in diese AS und Hosts könnten Untersuchungen, die darauf abzielen, die Quellen von Angriffen zu verstehen, keine Ergebnisse liefern und keine Möglichkeit bieten, sich in Zukunft dagegen zu schützen.

Mehr Dienstleistungen, mehr Probleme

Mit der massiven Verbreitung von Diensten wie Online-Portalen, Datenanalyse-Tools und Produktivitätsverbesserern für Unternehmen steigt die Wahrscheinlichkeit von Diensten auf nicht standardisierten Ports weiter an. Hybride und dezentrale Arbeitsumgebungen erhöhen dieses Risiko. Mit Predictive Scanning identifiziert Censys Port-Muster für bestimmte Anbieter und Software. Anschließend führt es ein prädiktives Scannen von Nicht-Standard-Ports über 65k Ports durch, um Dienste schneller und genauer zu erkennen. Censys gibt Cybersecurity-Teams Kontext und Risikodetails wie Softwareversionen an die Hand, um Vorfälle zu beheben und sicherzustellen, dass ihre externen Angriffsflächen sicher bleiben.

Für Unternehmen, die häufig neue Dienste einführen, z. B. in den Bereichen Technologie, Software, Kommunikation und Finanzen, sind Daten über die Angriffsfläche oder die Infrastruktur von Angreifern nicht gut genug. Andere Scanner haben nur einen begrenzten oder gar keinen Einblick in mehr als 65.000 Nicht-Standard-Ports und überlassen die Sicherheit in einer Zeit, in der sich die Angriffsfläche schnell vergrößert und hybride Arbeitskräfte versuchen, die Sicherheitsprozesse zu umgehen, dem Zufall.

Erkunden Sie unser Internet Map, kostenlos

Censys Internet Map bietet umsetzbaren Kontext und Details, so dass InfoSec-Teams Dienste schnell identifizieren und sich gegen Gefährdungen oder damit verbundene Bedrohungen schützen können

Die Website Censys Internet Map ist so umfangreich und detailliert, dass es schwer zu begreifen ist, bis man es ausprobiert hat. Mit unserem neuen Tool CensysGPT (Beta) kann jeder schnell und einfach unsere Internet Map durchsuchen. Wenn Sie ein besseres Verständnis Ihrer externen Angriffsfläche wünschen, fordern Sie eine Demo an.