Offene Verzeichnisse sind seit langem das Ziel von Bedrohungsakteuren, die auf sensible Daten zugreifen und diese offenlegen wollen. Offene Verzeichnisse beziehen sich auf HTTP-Hosts mit aktivierten Verzeichnissen, was bedeutet, dass alle Dateien und Verzeichnisse in einem bestimmten Verzeichnis aufgelistet werden, wenn Sie die Index-Seite aufrufen.

Wenn ein Verzeichnis öffentlich zugänglich gemacht wird, kann jeder es finden, indem er eine Suche nach Webservern mit HTML-Titeln durchführt, die Ausdrücke wie "index of" oder "directory listing for" enthalten, und die Ergebnisse manuell durchsucht.

Wenn Ihre Organisation offene Verzeichnisse unterhält, haben Sie wahrscheinlich entweder einen legitimen Grund dafür (z. B. Repositories für wissenschaftliche Arbeiten oder archivierte Software), oder die Existenz dieser Verzeichnisse ist unbeabsichtigt und Sie möchten sich damit auseinandersetzen.

Offene Verzeichnisse für die Infrastruktur von Bedrohungsakteuren

Das Interesse von Bedrohungsakteuren an offenen Verzeichnissen geht jedoch über die Offenlegung von Daten hinaus. Bedrohungsakteure werden offene Verzeichnisse auch nutzen, um Angriffe zu starten und zu erleichtern.

Offene Verzeichnisse ermöglichen es böswilligen Akteuren, die für schändliche Aktivitäten benötigte Infrastruktur bequem unterzubringen und zu verbreiten. So können sie beispielsweise Malware-Dateien und unterstützende Software problemlos in offenen Verzeichnissen speichern und verteilen. Auch C2-Server sind häufig auf Hosts mit offenen Verzeichnissen zu finden.

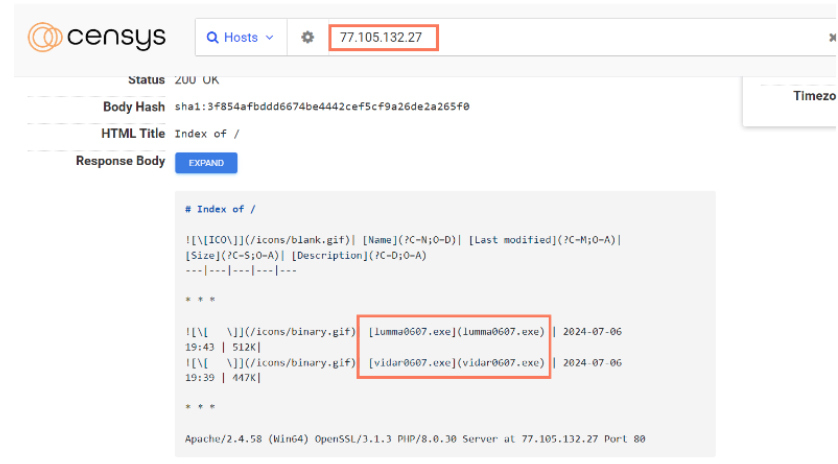

In ihrem Artikel "A Beginner's Guide to Hunting Malicious Open Directories" gibt Embee Research Beispiele für bösartige offene Verzeichnisse, die mit Censys Search. Die Möglichkeit, diese bösartigen offenen Verzeichnisse zu sehen, kann für blaue Teams, die die Infrastruktur von Bedrohungsakteuren untersuchen, von großem Nutzen sein.

Offenes Verzeichnis, das sowohl Vidar- als auch Lumma-Malware enthält

Beschleunigen Sie Ihre Ermittlungen mit "Suspicious-Open-Dir"

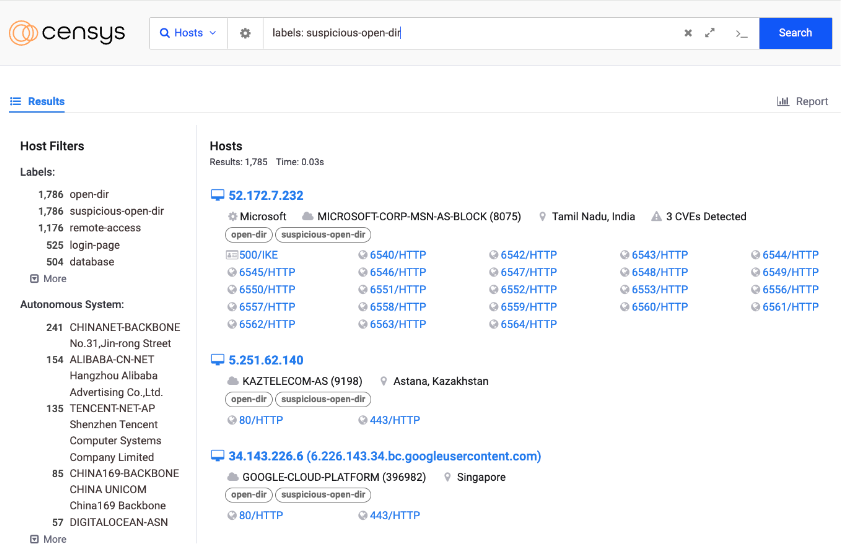

Das Identifizieren und Untersuchen dieser offenen Verzeichnisse mit Censys Search ist mit dem neuen Label suspicious-open-dir noch effizienter geworden. Benutzer können nun ihre Suche nach offenen Verzeichnissen auf diejenigen eingrenzen, bei denen Censys den Verdacht hat, dass sie für schändliche Zwecke verwendet werden. Geben Sie einfach "labels: suspicious-open-dir" in die Suchleiste ein oder fügen Sie das Label zu einem bestehenden Suchstring hinzu. Das bedeutet, dass alle offenen Verzeichnisse ohne verdächtige Dateinamen aus den zurückgegebenen Ergebnissen ausgeschlossen werden.

Censys Search Ergebnisseite für "labels: suspicious-open-dir"

Quantitativ gesehen reduziert das Label "suspicious-open-dir" die mehr als 400.000 offenen Verzeichnisergebnisse in Censys Search auf etwa 1.700 (zum Zeitpunkt der Erstellung dieses Artikels). Beachten Sie, dass Censys Search Nutzer, die an allen Ergebnissen offener Verzeichnisse interessiert sind, sowohl an legitimen als auch an verdächtigen, immer noch unser breiteres "open-dir"-Label auf eine Anfrage anwenden können.

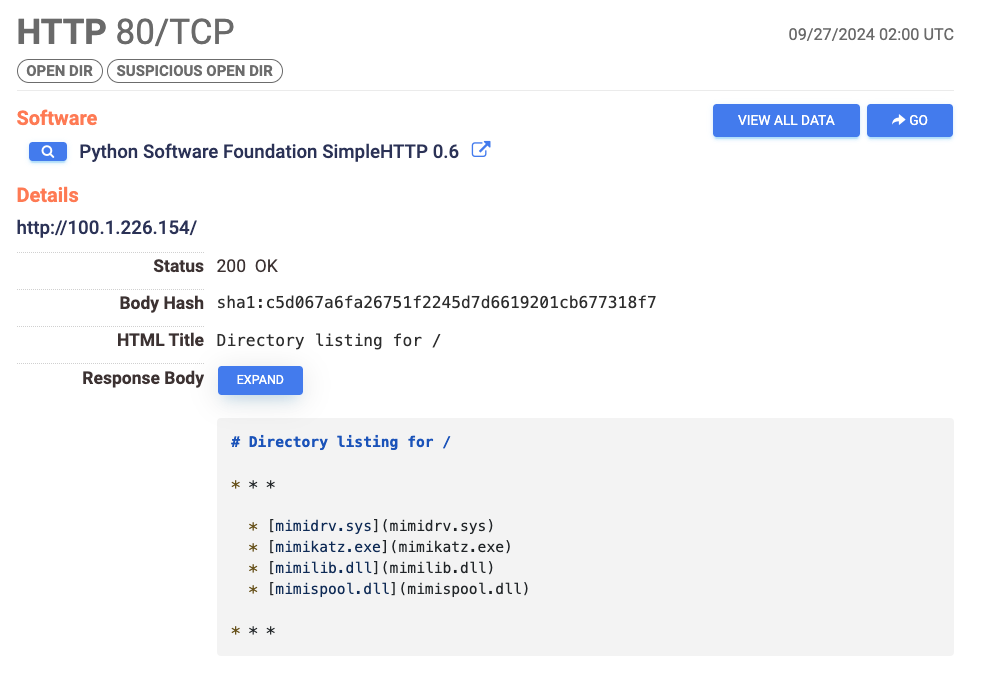

Beispiel für ein verdächtiges offenes Verzeichnis, das mit Censys Search

Teilen Sie Ihre Befunde

Censys Search Benutzer graben bereits in zahlreichen verdächtigen offenen Verzeichnissen mit der Kennzeichnung suspicious-open-dir, einschließlich solcher, die für Phishing-Setups, DDOS-Tools und PowerExploit-Exfiltrationsmodule verwendet werden.

Hilft die Kennzeichnung suspicious-open-dir Ihren Sicherheits- oder Forschungsbemühungen? Lassen Sie es uns wissen! Teilen Sie uns Ihre Erkenntnisse auf X oder Mastodon mit, oder posten Sie im Censys Community Forum, um sich direkt mit anderen engagierten Censys Nutzern auszutauschen.

Mehr über die Sichtweise von Censysauf offene Verzeichnisse erfahren Sie in unserem Forschungsbericht "Dorking the Internet: Unlocking Secrets in Open Directories"(Geheimnisse in offenen Verzeichnissen lüften) und Tipps für die Untersuchung offener Verzeichnisse im Gastblog von Embee Research "A Beginner's Guide to Hunting Malicious Open Directories"(Anleitung für Anfänger zur Jagd auf bösartige offene Verzeichnisse).