Produktfreigabe: Web-Entitäten - Die Censys Internet Intelligence Platform™ erkennt jetzt Web-Entitäten und hilft Unternehmen, diese zu schützen!

Was sind Web-Entitäten?

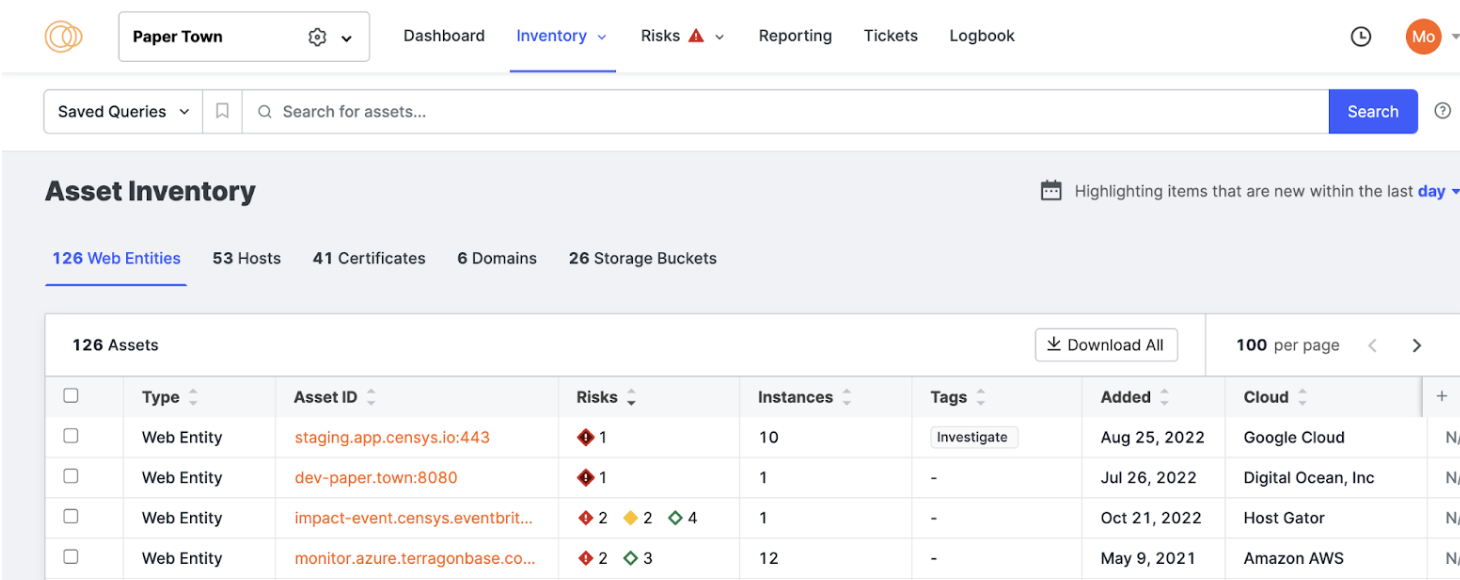

Wir definieren Web-Entitäten als alle Ihre benannten HTTP(S)-Dienste wie Websites, elasticsearch-Instanzen, kubernetes-Cluster und prometheus-Endpunkte. Ihre Organisation kann Tausende von Web-Entitäten in Ihrer digitalen Umgebung haben. Diese Assets können schwer zu schützen sein, da sie in dynamischen Cloud-Umgebungen gehostet werden, die einen Namen als primären Asset-Identifikator und nicht eine IP verwenden. Ihre Sicherheits- und IT-Teams benötigen einen ganzheitlichen Überblick über alle gefährdeten Entitäten innerhalb ihrer Angriffsfläche, um verwertbare Erkenntnisse über Gefährdungen und Risiken zu erhalten.

Sichtbarkeit der Vermögenswerte, für deren Schutz Ihr Unternehmen verantwortlich ist

CensysDie Internet Intelligence Platform™ wurde entwickelt, um Unternehmen dabei zu helfen, ein möglichst umfassendes Inventar der Internet-Aktivitäten eines Unternehmens zu erstellen. Neben dem Besitz und der Verwaltung von IPs, Domains, Zertifikaten und Storage Buckets sind Unternehmen auch für den Schutz des Webinventars verantwortlich. Mit Web Entities stellen wir einen neuen Asset-Typ zur Verfügung, der Unternehmen Einblick in ihre Website und andere namensbasierte HTTP-Inhalte gibt. Diese Assets können entdeckt, überwacht, auf Risiken geprüft und bewertet werden, so dass Teams sich besser vor Angriffen schützen können.

Auf der Grundlage der genauesten und aktuellsten Internetkarte haben IT-Sicherheitsteams jetzt Zugriff auf ein vollständigeres Inventar aller mit dem Internet verbundenen Risiken, um das Unternehmen vor den Angriffszielen von Hackern zu schützen. Web Entities ermöglicht es Unternehmen, Web-Inventar und -Risiken einfach zu kategorisieren, zu identifizieren und zusammenzustellen. Die Sicherheitsteams müssen keine Ressourcen mehr für die Zuordnung von Identifikatoren zu Geschäftssystemen aufwenden und können stattdessen Prioritäten setzen und so schnell wie möglich auf Schwachstellen reagieren.

Zeit- und Ressourcenersparnis für Sicherheits- und IT-Teams

Wir haben Web-Entitäten so modelliert, dass sie die Cloud-Infrastruktur besser widerspiegeln, die die meisten Teams für die Bereitstellung ihrer Websites und namensbasierten HTTP-Dienste verwenden. Einige der wichtigsten Verbesserungen in unserem Modell sind:

Assets können anhand eines Namens (und eines Ports) zuverlässig identifiziert und überwacht werden

Web-Entitäten spiegeln die namensbasierte Identifizierung eines Assets wider und ermöglichen es Teams, Risiken effektiv zu identifizieren, zu verfolgen und zu beheben, selbst wenn sich die zugrunde liegenden IP-Adressen, die Instanzen der Entität bedienen, ändern.

Risiken sind mit einer Web-Entität verbunden, nicht mit einer IP

Risiken, die auf Web-Entitäten entdeckt werden, sind mit diesen verbunden, nicht mit dem zugrundeliegenden Host, so dass Teams mit einem einzigen Risiko konfrontiert werden und nicht mit separaten Risiken für jede Instanz.

Angriffsflächen sind von den Daten der digitalen Nachbarn isoliert

Web-Entitäten sind das Produkt von Scans mit Namen, die zu einer Organisation gehören. Selbst wenn Sie eine große Web-Hosting-Infrastruktur verwenden, sind die zurückgegebenen Daten und Risiken für Ihre Sicherheitsmaßnahmen relevant.

Mit der Internet Intelligence Platform™ von Censysund der Leistungsfähigkeit von Web Entities ist Ihre Sicherheitsorganisation in der Lage,:

- Kontinuierliche Erkennung und Überwachung des externen Web-Inventars für einen ganzheitlichen Überblick über alle Internet-Aktivitäten

- Sie haben Einblick in die Beziehungen zwischen allen exponierten Web-Entitäten und geben Sicherheitsteams die Möglichkeit, Pfade zwischen Assets zu verstehen und zuzuordnen.

- Reduzieren Sie das Rauschen, indem Sie Risikodoppelungen und Fehlalarme durch aussagekräftige Warnungen und Erkenntnisse ersetzen.

- Konsistente Verfolgung von Assets anhand ihres Namens und nicht anhand wechselnder, dynamischer oder gehosteter IP-Adressen, die kommen und gehen

Möchten Sie mehr erfahren?

Wenn Sie neu bei Censys sind, können Sie sich Ihre Angriffsfläche in Echtzeit sehen, indem Sie eine Live-Demo anfordern.