Einführung

Samba ist ein Open-Source-Dienst, der das SMB-Protokoll (Server Message Block) implementiert, das seit Jahrzehnten weit verbreitet ist. Auf der jüngsten Pwn2Own-Veranstaltung in Austin wurden mehrere Sicherheitslücken im Zusammenhang mit Samba bekannt gegeben, darunter ein Heap-Überlauf, der zu einer Remote-Befehlsausführung (RCE) führt.

Die Schwachstelle liegt in einem bestimmten VFS-Modul (Virtual File System) namens "vfs_fruit", das eine zusätzliche Kompatibilitätsebene mit Apple-Dateifreigabe-Clients bietet. Dieses Modul wurde im Juni 2014 eingeführt und ist seit der Samba-Version 4.2.0 aktiv. Berichten zufolge besteht diese Schwachstelle zwar in allen Samba-Versionen vor 4.13.17, es ist jedoch unwahrscheinlich, dass sie in Versionen vor 4.2.0 besteht, als das Modul vfs_fruit erstmals eingeführt wurde.

Der Leser sollte beachten, dass ein Angreifer diese Schwachstelle zwar aus der Ferne ausnutzen kann, aber dennoch Lese- und Schreibrechte auf dem Remote-Server benötigt, die auch anonyme und Gastbenutzerkonten einschließen können (egal ob innerhalb oder außerhalb des Bandes). Die Zero Day Initiative hat in ihrem Blog eine hervorragende technische Beschreibung der Schwachstelle verfasst, die weitere Informationen enthält.

Samba im Internet

Um den folgenden Statistiken voranzugehen, sollte der Leser wissen, dass Censys zwar die mit einem Samba-Dienst verbundenen Versionen sehen kann, wir aber nicht feststellen können, ob ein Dienst anonymen oder Gastbenutzerzugriff aktiviert hat oder ob das VFS-Modul vfs_fruit auf einem einzelnen Server läuft. Beides ist erforderlich, damit der Exploit erfolgreich ist.

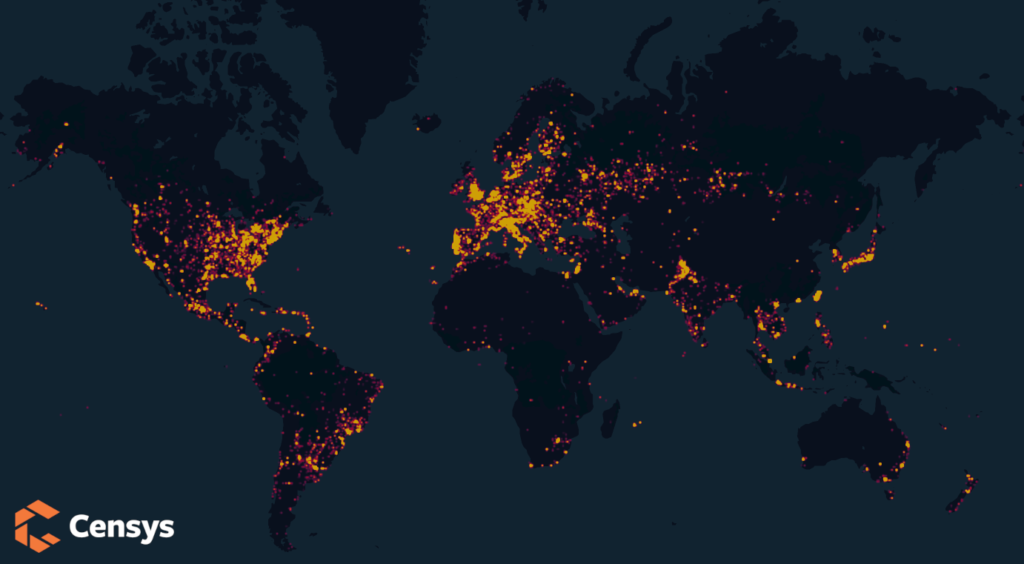

Heatmap der Hosts mit Samba

Heatmap der Hosts mit Samba

Censys gefunden 273.245 Samba SMB-Dienste die im öffentlichen Internet laufen. Von diesen hatten 22.546 Hosts keine Version verfügbar, während nur 3.464 Hosts eine Samba-Version größer als oder gleich 4.2.0. Die am weitesten verbreitete Version, 3.0.37, hatte über 180.00 einzelne Hosts. Was die wahrscheinlichsten anfälligen Versionen betrifft, 4.10.4 war die Nummer eins mit 1.127 Hostsdicht gefolgt von 4.4.16 mit 1.107 Rechnern.

Die folgende Tabelle zeigt die 17 wichtigsten Samba-Versionen und die Anzahl der Hosts, die Censys finden konnte.

| Samba-Version |

Host-Zahl |

| 3.0.37 |

184,362 |

| Unbekannt |

22,546 |

| 3.3.4 |

13,874 |

| 3.2.9 |

5,940 |

| 3.6.3 |

5,763 |

| 3.0.24 |

4,926 |

| 3.0.28a |

3,414 |

| 3.6.25 |

3,151 |

| 3.2.15 |

2,924 |

| 3.6.6 |

2,482 |

| 3.0.3 |

2,139 |

| 3.6.23 |

2,032 |

| 3.6.24 |

1,941 |

| 3.0.27a |

1,804 |

| 3.0.23d |

1,659 |

| 3.5.6 |

1,213 |

| 4.10.4 |

1,127 |

Was kann ich dagegen tun?

- Um den Fehler zu umgehen, kann ein Administrator vfs_fruit in der Konfigurationsdatei smb.conf des Servers deaktivieren

- Upgrade auf Samba Version 4.13.17, 4.14.12 oder 4.15.5

Censys ASM wurde mit neuen Fingerprints aktualisiert, um potentiell verwundbare Samba-Dienste zu identifizieren.