Mitten in der Nacht klingelt Ihr Telefon, und als Sie abheben, ist es ein Anruf, den Sie schon lange fürchten. Ihr Unternehmen war das Ziel eines Cyberangriffs. Die Folgen? Im Moment noch unbekannt, aber eine Million Szenarien gehen Ihnen durch den Kopf. Wurden Kundendaten kompromittiert? Wie viel wird das unser Unternehmen kosten? Werden wir auf der Titelseite der New York Times landen?

Cyberangriffe sind für Unternehmen aller Branchen eine wachsende Realität. Durch die Zunahme hybrider Arbeitsumgebungen und eine wachsende Zahl Cloud-basierter Ressourcen wird die Erkennung und Abwehr dieser Angriffe für Sicherheitsteams immer schwieriger. Wenn die Technologie schneller wächst, als die IT-Teams mithalten können, geht der Überblick verloren. Und was man nicht kennt, kann man nicht schützen. Unternehmen ohne eine solide Strategie für das Attack Surface Management können Tage, Wochen oder sogar Monate verstreichen lassen, bevor sie eine Bedrohung erkennen.

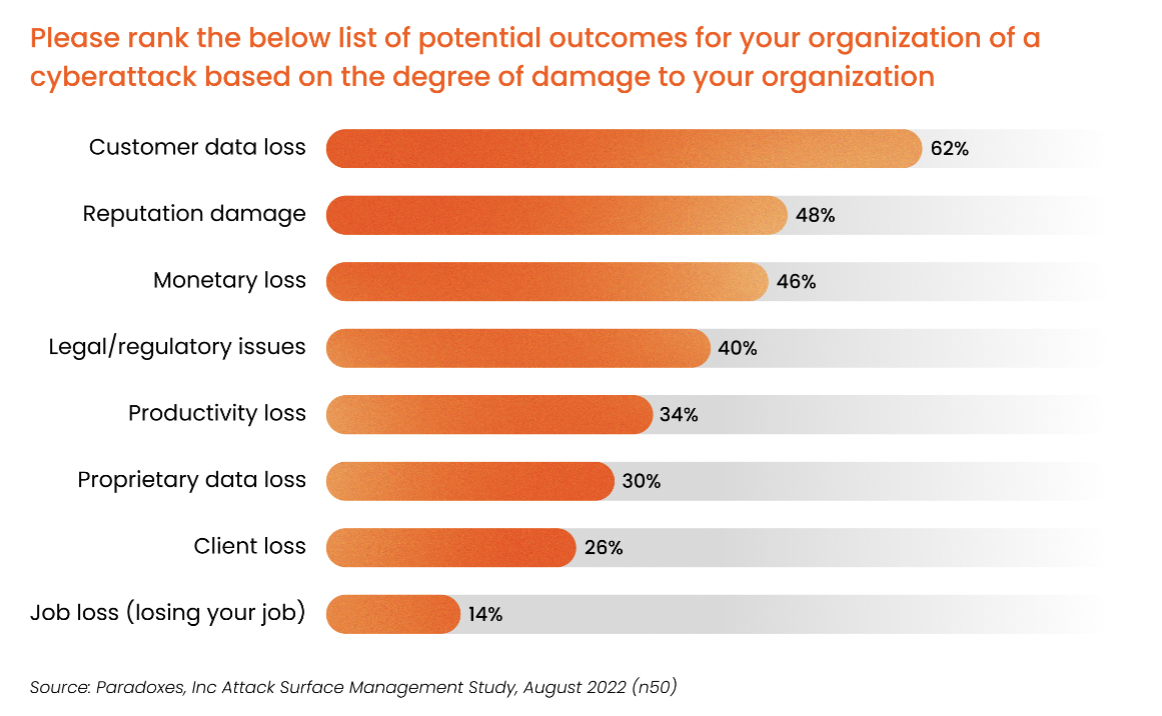

Was beunruhigt die Fachleute für Cybersicherheit am meisten?

Jüngste Untersuchungen, die im Rahmen unseres Berichts über den Zustand des Internets 2022 durchgeführt wurden, ergaben, dass 62 % der befragten Sicherheitsexperten den Verlust von Kundendaten infolge eines Cyberangriffs als ihre größte Angst ansehen. Danach folgen Rufschädigung, finanzielle Verluste und rechtliche Schritte. Sicherheitsexperten und Unternehmensleiter wissen gleichermaßen, dass jede dieser Folgen zu erheblichen Störungen im Unternehmen führen kann und oft einen Alptraum für die Öffentlichkeitsarbeit darstellt.

"Wenn die Cybersicherheitsrisiken nicht gemildert werden, würde dies die Produktivität und den Erfolg unseres Unternehmens beeinträchtigen. Letztendlich könnte es zu einer katastrophalen Geschäftszerstörung führen." - CISO, Gesundheitswesen

Was die Angriffstaktiken betrifft, so gaben 70 % der von Paradoxes Inc. befragten Fachleute an, dass Ransomware die größte Sicherheitsbedrohung für ihr Unternehmen darstellt. Es folgten Phishing-/Spear-Phishing-Versuche (52 %) und Malware-Angriffe (48 %). Die Verhinderung und Erkennung dieser drei Bedrohungen erfordert ein kontinuierliches Scannen aller Ressourcen eines Unternehmens. Das bedeutet, dass alle Shadow IT Assets aufgedeckt werden müssen, die möglicherweise auf mehreren Cloud-Servern vorhanden sind. Und wenn Sie glauben, dass Ihr Unternehmen keine unbekannten Assets haben kann - als Censys die Angriffsflächen von 37 großen Unternehmen untersuchte, fanden wir heraus, dass sie im Durchschnitt 44 verschiedene Domain-Registrierungsstellen und 17 verschiedene Hosting-Anbieter haben .

"Jeden Monat erfahre ich von neuen öffentlich zugänglichen Assets, die wir haben, von denen ich aber nichts wusste." - Leitender Ingenieur, Technologie

Erkennung, Abwehr und Behebung von Bedrohungen mit Attack Surface Management

Eine Attack Surface Management-Plattform kann durch kontinuierliches Scannen helfen, Cyberangriffe, die Ihr Unternehmen bedrohen, zu erkennen, abzuwehren und zu beheben. Der umfassende, aktuelle Überblick über die gesamte externe Angriffsfläche Ihres Unternehmens durch ASM ermöglicht ein besseres Verständnis des Gefährdungsgrads der einzelnen Anlagen. Das bedeutet, dass Beteiligte auf allen Ebenen des Unternehmens - von Software-Sicherheitsingenieuren bis hin zu Ihrem CISO - ihre Arbeit effektiver erledigen und Bedrohungen einen Schritt voraus sein können.

Erfahren Sie mehr über die Vermeidung von Worst-Case-Szenarien bei Cyberangriffen und erhalten Sie Einblicke von führenden Sicherheitsexperten in unserem E-Book: Erkennung, Abwehr und Behebung von Bedrohungen mit ASM.

ebook herunterladen