Publié le 09.10.2022

Introduction

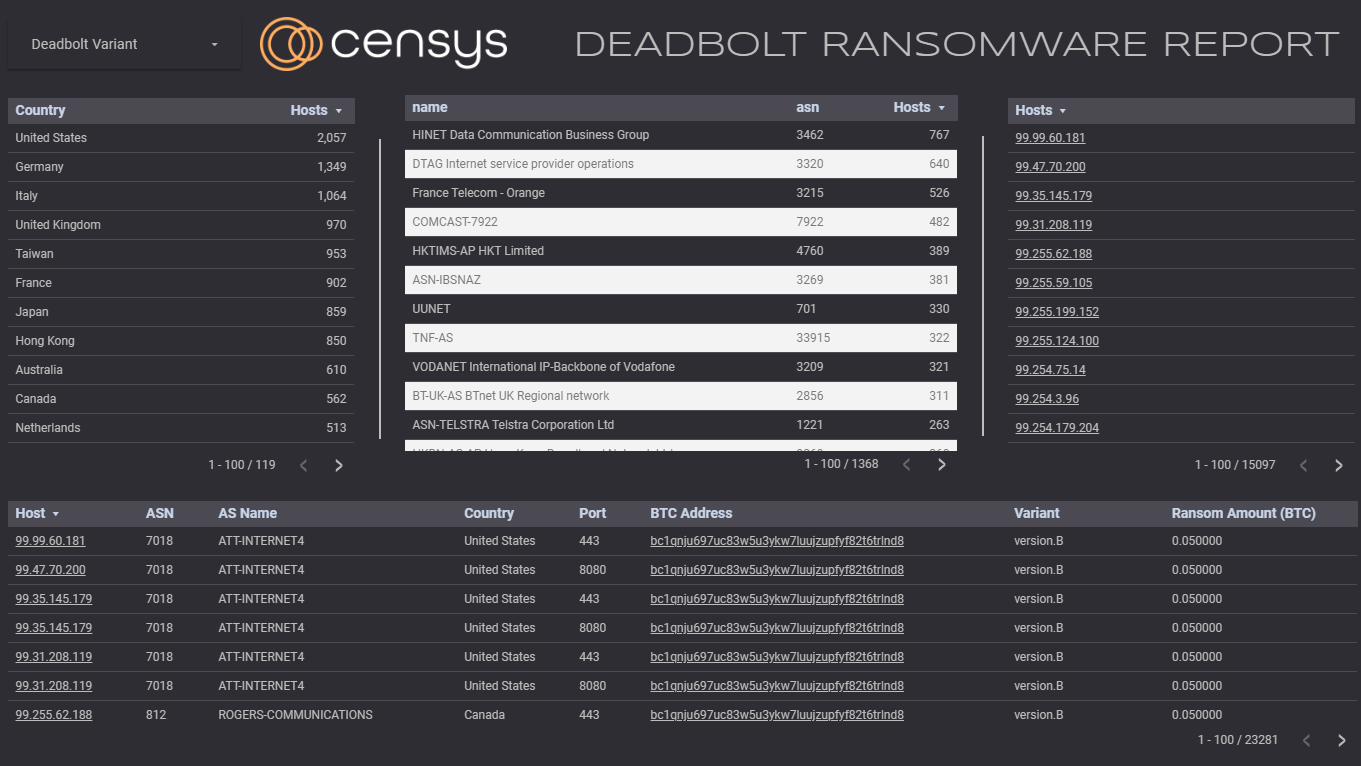

Deadbolt, une campagne de ransomware qui hante les clients NAS de QNAP depuis quelques mois, a connu un nombre constant d'infections à une cadence assez régulière. Mais récemment, Censys a observé une augmentation massive des appareils QNAP infectés par Deadbolt. L'équipe de Deadbolt intensifie ses opérations et le nombre de victimes augmente chaque jour.

* Censys Tableau de bord de suivi du pêne dormant

* Censys Recherche d'infections par Deadbolt

Petit rappel sur le ransomware QNAP Deadbolt

QNAP est un fabricant de dispositifs de stockage en réseau (NAS). En janvier de cette année, un groupe se faisant appeler Deadbolt a ciblé une série de périphériques NAS QNAP destinés aux particuliers et aux petites entreprises et fonctionnant avec le système d'exploitation QNAP QTS (basé sur Linux), en les infectant avec un ransomware.

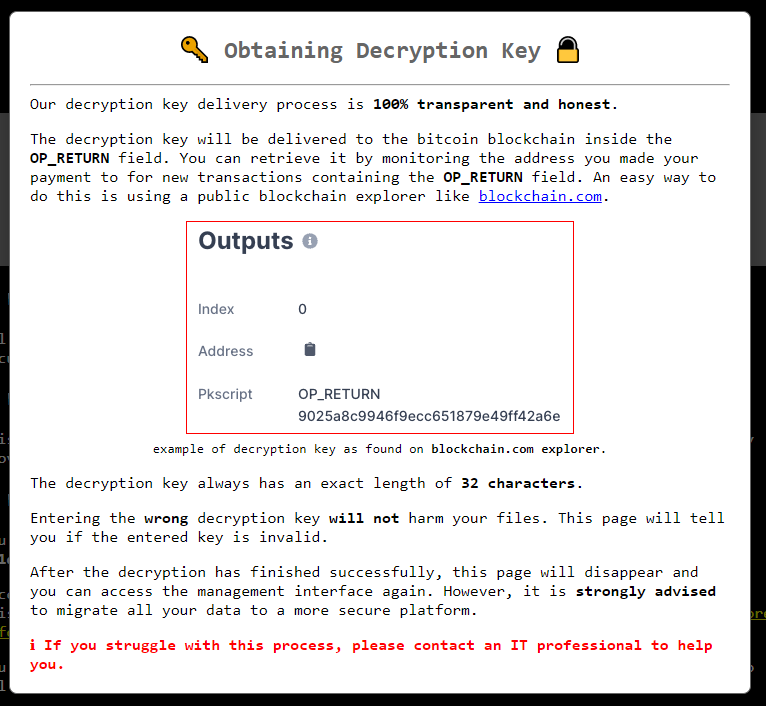

Au lieu de crypter l'ensemble de l'appareil, ce qui le met effectivement hors ligne (et hors de portée de Censys), le ransomware ne cible que des répertoires de sauvegarde spécifiques pour le cryptage et vandalise l'interface d'administration web avec un message d'information expliquant comment supprimer l'infection.

En raison de la manière dont ce ransomware communique avec la victime, Censys peut facilement trouver des appareils infectés exposés sur l'internet public par le biais de cette simple requête de recherche. Outre les informations générales sur les hôtes infectés par Deadbolt, nous avons également pu obtenir et suivre chaque adresse de portefeuille bitcoin unique utilisée comme rançon, puisque l'adresse BTC utilisée pour les rançons est incorporée dans le corps HTML.

Nouvelles récentes.

Le 3 septembre 2022, QNAP a publié une nouvelle déclaration qui fait allusion à une vulnérabilité zero-day récemment découverte et utilisée pour infecter des hôtes avec un ransomware. Ce nouvel exploit affecte des périphériques NAS QNAP spécifiques exécutant Photo Station lorsqu'ils sont connectés à Internet.

QNAP affirme que cette vulnérabilité a été corrigée, sous le nom de CVE-2022-27593, et qu'elle concerne les versions suivantes de son système d'exploitation QTS :

- QTS 5.0.1 : Photo Station 6.1.2 et versions ultérieures

- QTS 5.0.0/4.5.x : Photo Station 6.0.22 et versions ultérieures

- QTS 4.3.6 : Photo Station 5.7.18 et versions ultérieures

- QTS 4.3.3 : Photo Station 5.4.15 et versions ultérieures

- QTS 4.2.6 : Photo Station 5.2.14 et versions ultérieures

Plus grand, meilleur, plus rapide, plus grand.

Les infections par les serrures à pêne dormant n'ont jamais vraiment cessé, mais elles n'ont jamais été aussi importantes qu'aujourd'hui.

La dernière fois que nous avons parlé du NAS QNAP infecté par le ransomware Deadbolt, c'était en mai 2022. À cette époque, nous avons présenté notre tableau de bord Deadbolt, que la communauté pouvait utiliser pour suivre la propagation de cette campagne virulente qui a infecté des milliers de périphériques QNAP sur Internet. Si vous avez été attentif au cours des derniers mois, vous avez peut-être remarqué un flux et un reflux constants d'appareils infectés, et c'est une chose assez sauvage et effrayante à observer.

Le 9 juillet 2022, un total de 2 144 infections Deadbolt ont été observées sur Internet. Le 15 juillet, ce nombre est passé à 7 783, soit une augmentation de 5 639 infections. Le 27 juillet, ce nombre était retombé à un peu plus de 6 000, mais le 30 juillet, le nombre d'infections était remonté à 9 091.

Mais les vagues d'infections du mois d'août n'ont rien à voir avec ce qui s'est passé au début de ce mois. Le 2 septembre 2022, nous avons vu le nombre d 'hôtes uniques infectés par Deadbolt passer de 7 748 à 13 802, et le 4 septembre, ce nombre était passé à 19 029!

Deadbolt semble avoir une cadence relativement régulière de nouvelles infections. En moyenne, il semble y avoir sept à douze jours entre chaque campagne. Vous trouverez ci-dessous une chronologie des hôtes uniques présentant des signes de Deadbolt pour chaque jour entre le 27 juillet et le 7 septembre. Les jours surlignés en rouge sont ceux où l'activité a le plus augmenté.

| Date |

Nombre d'infections |

Delta |

| 27 juin 2022 |

2,459 |

|

| 28 juin 2022 |

2,404 |

-55 |

| 29 juin 2022 |

2,388 |

-16 |

| 30 juin 2022 |

2,381 |

-7 |

| 1er juillet 2022 |

2,320 |

-61 |

| 2 juillet 2022 |

2,275 |

-45 |

| 3 juillet 2022 |

2,234 |

-41 |

| 4 juillet 2022 |

2,210 |

-24 |

| 5 juillet 2022 |

2,182 |

-28 |

| 6 juillet 2022 |

2,165 |

-17 |

| 7 juillet 2022 |

2,154 |

-11 |

| 8 juillet 2022 |

2,155 |

1 |

| 9 juillet 2022 |

2,144 |

-11 |

| 10 juillet 2022 |

3,214 |

1,070 |

| 11 juillet 2022 |

4,716 |

1,502 |

| 12 juillet 2022 |

6,658 |

1,942 |

| 13 juillet 2022 |

7,060 |

402 |

| 14 juillet 2022 |

7,406 |

346 |

| 15 juillet 2022 |

7,783 |

377 |

| 16 juillet 2022 |

7,679 |

-104 |

| 17 juillet 2022 |

7,584 |

-95 |

| 18 juillet 2022 |

7,388 |

-196 |

| 19 juillet 2022 |

7,093 |

-295 |

| 20 juillet 2022 |

6,877 |

-216 |

| 21 juillet 2022 |

6,546 |

-331 |

| 22 juillet 2022 |

6,445 |

-101 |

| 23 juillet 2022 |

6,371 |

-74 |

| 24 juillet 2022 |

6,205 |

-166 |

| 25 juillet 2022 |

6,121 |

-84 |

| 26 juillet 2022 |

6,011 |

-110 |

| 27 juillet 2022 |

6,117 |

106 |

| 28 juillet 2022 |

7,666 |

1,549 |

| 29 juillet 2022 |

8,946 |

1,280 |

| 30 juillet 2022 |

9,091 |

145 |

| 31 juillet 2022 |

8,800 |

-291 |

| 1er août 2022 |

8,560 |

-240 |

| 2 août 2022 |

8,366 |

-194 |

| 3 août 2022 |

8,020 |

-346 |

| 4 août 2022 |

7,954 |

-66 |

| 5 août 2022 |

7,900 |

-54 |

| 6 août 2022 |

8,171 |

271 |

| 7 août 2022 |

8,282 |

111 |

| 8 août 2022 |

8,395 |

113 |

| 9 août 2022 |

8,330 |

-65 |

| 10 août 2022 |

8,835 |

505 |

| 11 août 2022 |

9,118 |

283 |

| 12 août 2022 |

8,919 |

-199 |

| 13 août 2022 |

8,600 |

-319 |

| 14 août 2022 |

8,578 |

-22 |

| 15 août 2022 |

8,542 |

-36 |

| 16 août 2022 |

8,467 |

-75 |

| 17 août 2022 |

8,371 |

-96 |

| 18 août 2022 |

8,177 |

-194 |

| 19 août 2022 |

8,647 |

470 |

| 20 août 2022 |

8,713 |

66 |

| 21 août 2022 |

8,688 |

-25 |

| 22 août 2022 |

8,875 |

187 |

| 23 août 2022 |

8,753 |

-122 |

| 24 août 2022 |

8,535 |

-218 |

| 25 août 2022 |

8,390 |

-145 |

| 26 août 2022 |

8,310 |

-80 |

| 27 août 2022 |

8,193 |

-117 |

| 28 août 2022 |

7,948 |

-245 |

| 29 août 2022 |

7,950 |

2 |

| 30 août 2022 |

7,822 |

-126 |

| 31 août 2022 |

7,826 |

4 |

| 1er septembre 2022 |

7,748 |

-78 |

| 2 septembre 2022 |

13,802 |

6,054 |

| 3 septembre 2022 |

18,725 |

4,923 |

| 4 septembre 2022 |

19,029 |

304 |

| 5 septembre 2022 |

17,813 |

-1,216 |

| 6 septembre 2022 |

16,597 |

-1,216 |

| 7 septembre 2022 |

15,097 |

-1,500 |

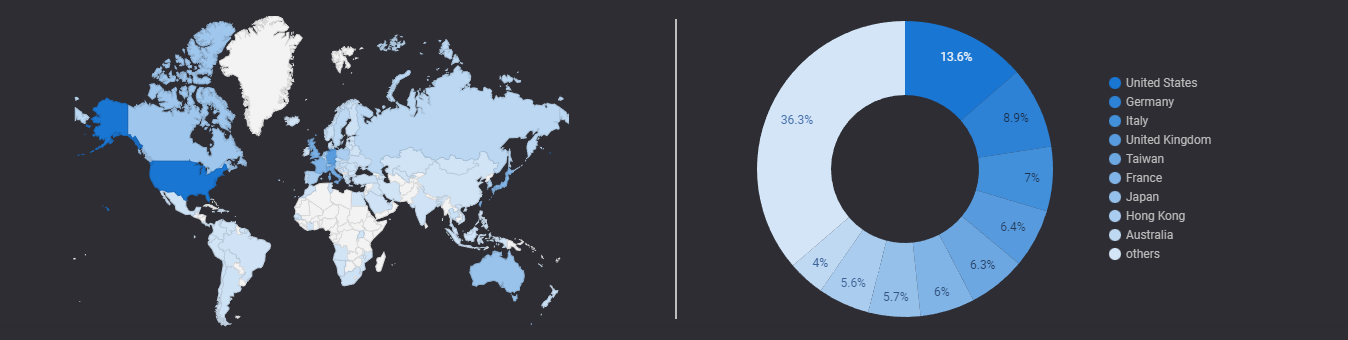

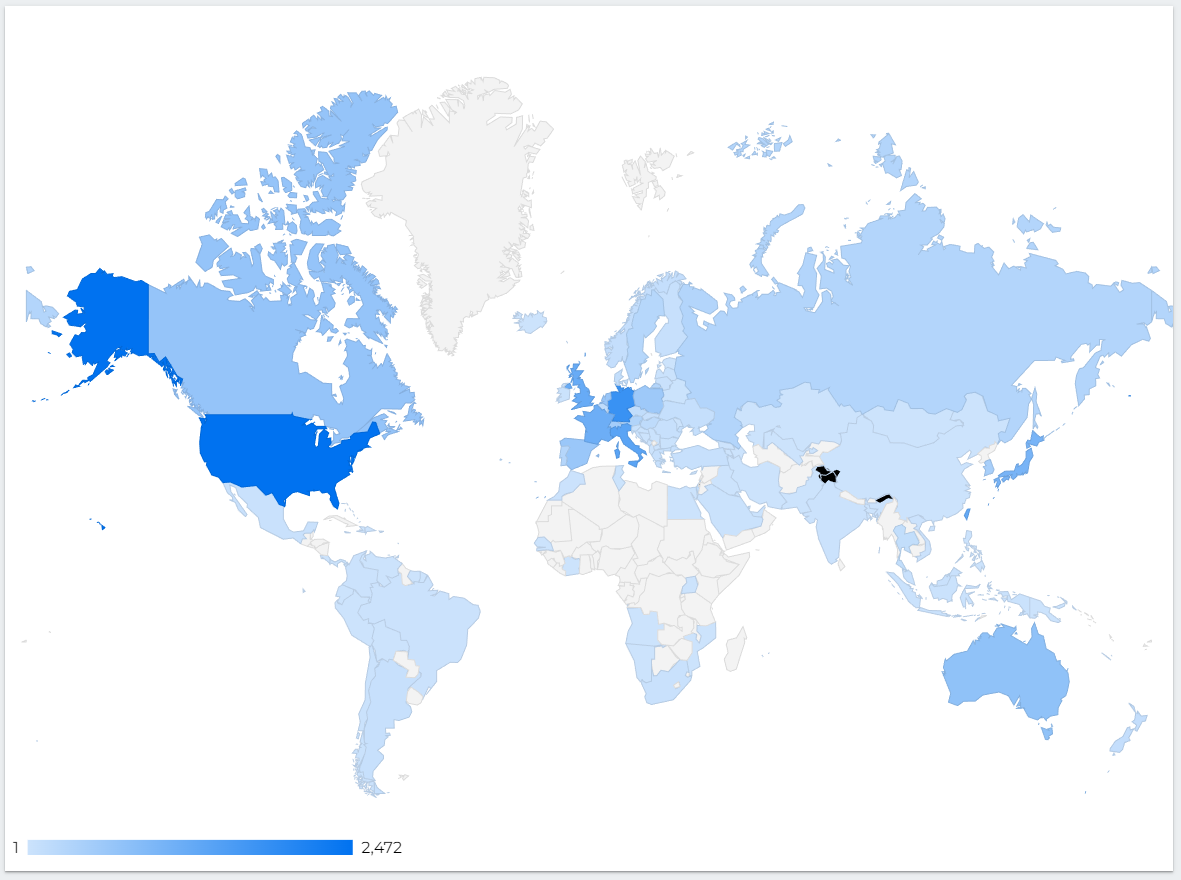

À son apogée, le 4 septembre 2022, la majorité des infections ont été constatées aux États-Unis, avec 2 472 hôtes distincts présentant des signes de Deadbolt, l'Allemagne arrivant en deuxième position avec 1 778, et l'Italie avec 1 383. La carte ci-dessous présente les hôtes infectés à cette date.

Vous trouverez ci-dessous les dix pays et systèmes autonomes les plus infectés par Deadbolt.

| Pays |

Hôtes infectés par Deadbolt |

| États-Unis |

2,472 |

| Allemagne |

1,778 |

| Italie |

1,383 |

| Taïwan |

1,244 |

| Royaume-Uni |

1,229 |

| France |

1,155 |

| Hong Kong |

1,074 |

| Japon |

1,024 |

| Australie |

724 |

| Canada |

669 |

| Nom du système autonome |

Numéro du système autonome |

Nombre d'hôtes infectés |

| HINET Data Communication Business Group |

3462 |

1,008 |

| DTAG Opérations des fournisseurs d'accès à Internet |

3320 |

865 |

| France Telecom - Orange |

3215 |

643 |

| COMCAST-7922 |

7922 |

532 |

| HKTIMS-AP HKT Limited |

4760 |

502 |

| ASN-IBSNAZ |

3269 |

480 |

| VODANET Réseau IP international de Vodafone |

3209 |

432 |

| UUNET |

701 |

401 |

| TNF-AS |

33915 |

384 |

| BT-UK-AS BTnet UK Réseau régional |

2856 |

371 |

Suivi du pêne dormant

Le tableau de bord officiel Censys Deadbolt est disponible ici.

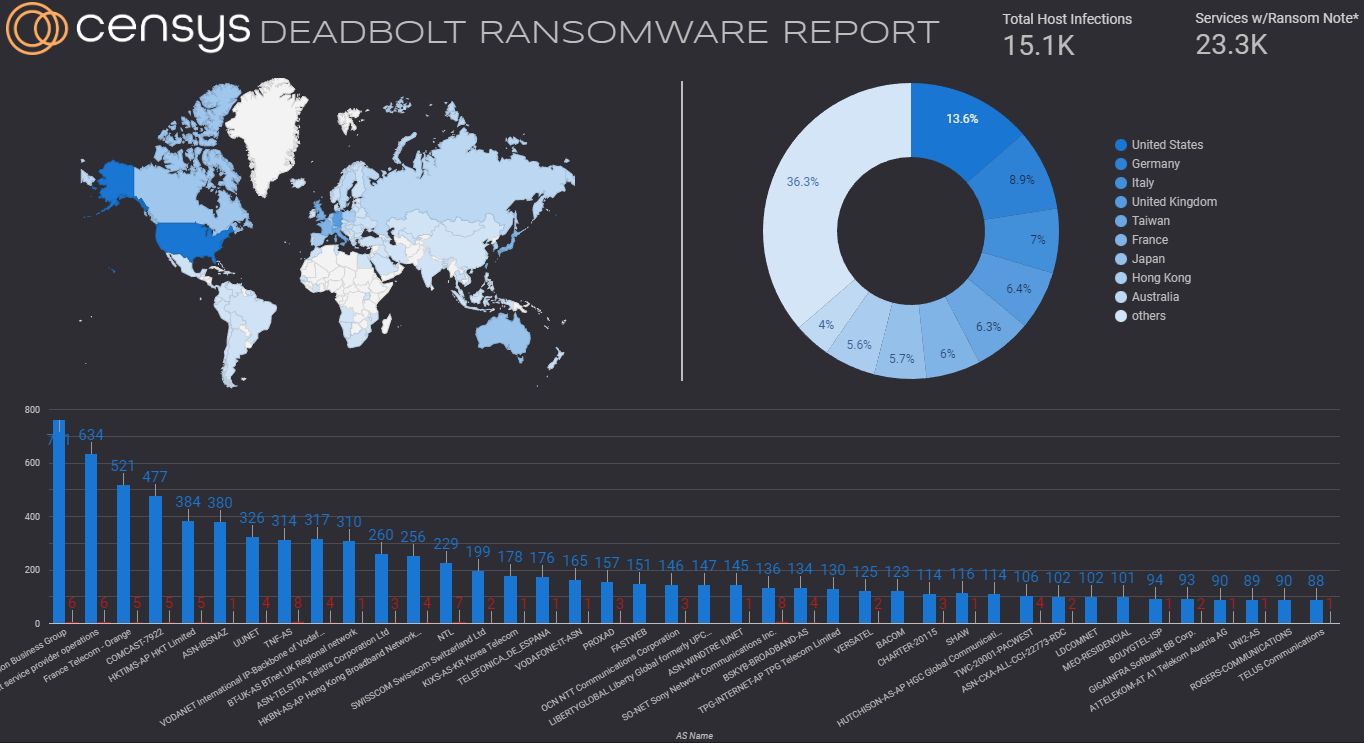

Notre équipe d'intervention rapide a mis au point un tableau de bord interactif permettant de suivre les infections par Deadbolt dans le monde entier. Il y a actuellement trois onglets individuels avec des vues différentes des données que nous avons collectées au cours des derniers mois.

Tout d'abord, notre page d'accueil indique le nombre total d'hôtes et de services infectés, ainsi que la répartition par région et par système autonome.

Le deuxième ensemble de données est une ventilation détaillée interactive et configurable de chaque infection, comprenant l'IP, le système autonome, le pays, le port réseau, l'adresse BTC utilisée pour payer la rançon et la variante de Deadbolt (nous avons trouvé deux variantes distinctes). Enfin, nous affichons le montant de la rançon demandée aux victimes. Ces champs peuvent être filtrés en cliquant sur n'importe quelle partie du tableau de bord.

Enfin, nous disposons d'une vue sur sept jours de Deadbolt sur l'internet, y compris des graphiques qui répartissent les infections par pays. Les chercheurs peuvent utiliser les menus déroulants pour filtrer les pays qu'ils souhaitent analyser.

Nous continuerons à surveiller les périphériques NAS infectés par le ransomware Deadbolt. En attendant, vous pouvez commencer à explorer le rapport sur le ransomware DeadboltCensys ci-dessous.

Références