Resumen

- Sisense, una plataforma de BI y análisis en la que confían muchas empresas, sufrió una violación de datos, con una notificación a los clientes enviada el 10 de abril de 2024.

- Se han hecho públicos pocos detalles, pero por lo que sabemos a partir de las medidas de mitigación sugeridas a los clientes, este incidente podría tener repercusiones generalizadas en diversos sectores.

- Censys observa instancias de Sisense en Estados Unidos, Reino Unido, Canadá y otros países, e impactó en organizaciones de Ventas y Marketing, Finanzas y Seguros, y Sanidad y Asistencia Social, entre otras.

Introducción

El miércoles 10 de abril de 2024, Brian Krebs publicó una captura de pantalla de un mensaje enviado a los clientes de Sisense informando de que "cierta información de la empresa Sisense puede haber sido puesta a disposición" de partes no autorizadas a través de "un servidor de acceso restringido". Además, el mensaje instaba a los destinatarios a "rotar rápidamente cualquier credencial" utilizada en sus aplicaciones Sisense.

Sisense, una plataforma de análisis e inteligencia empresarial, cuenta con varios clientes destacados, como Nasdaq, PagerDuty y Air Canada, según su sitio web.

Al día siguiente, CISA publicó un breve aviso instando a los clientes de Sisense a restablecer cualquier credencial expuesta o utilizada para acceder a los servicios de Sisense.

En un principio se ofrecieron detalles mínimos sobre el alcance de la brecha, y aunque ha surgido información adicional, hemos querido comprender mejor el impacto potencial de este incidente examinando las instancias de Sisense visibles en Censys.

El sitio Censys View

La documentación de Sisense revela que ofrecen varias opciones de despliegue para sus herramientas de análisis, incluidas las instalaciones autoalojadas y el alojamiento gestionado en la nube. Mientras que las instancias autoalojadas podrían ser difíciles de identificar dado que pueden estar detrás de un cortafuegos o en un espacio IP RFC1918, sospechamos que las instancias alojadas en la nube podrían ser más fáciles de encontrar.

Empezamos utilizando los datos de Censys para realizar una enumeración de subdominios, que nos proporcionó una lista de sitios *.sisense.com vistos recientemente por los escáneres de Censys . Al revisar los resultados, descubrimos nombres de organizaciones muy conocidas y decidimos investigar más a fondo.

Utilizando nuestra lista de subdominios, generamos una captura de pantalla de cada uno para facilitar el análisis y comprender mejor a qué organización podría pertenecer un sitio de Sisense, ya que muchos incluían logotipos de marca personalizados.

Ejemplo de captura de pantalla

De los aproximadamente 500 puntos finales de los que obtuvimos capturas de pantalla, al menos 25 parecen pertenecer a la propia Sisense (por ejemplo, sitios de comunidad, desarrollo y documentación). Muchos sitios mostraban el inicio de sesión predeterminado de Sisense (mostrado arriba), lo que, en algunos casos, hacía más difícil determinar un propietario a pesar del subdominio.

A menudo había varias empresas con nombres similares a un subdominio en cuestión. A falta de un logotipo de empresa en la página de inicio de sesión de Sisense o de una redirección a un portal SSO de marca, a menudo no podíamos identificar con seguridad qué empresa era responsable de una instancia de Sisense determinada.

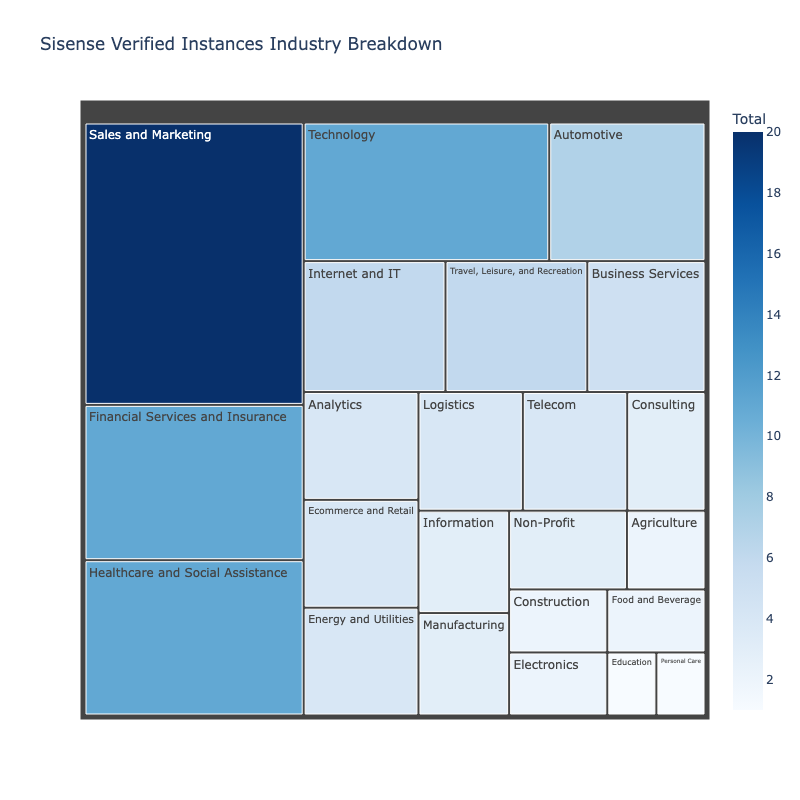

Finalmente, pudimos identificar a los propietarios de 120 instancias de Sisense, que analizamos a continuación. Tenemos cuidado de señalar que los datos que figuran a continuación no pretenden ser representativos de la población de clientes de Sisense, sino más bien una mirada a algunas de las industrias que potencialmente podrían ver el impacto como resultado del incidente.

Industria y geografía

Ventas y Marketing, Finanzas y Seguros, y Sanidad y Asistencia Social fueron las categorías más numerosas de organizaciones que identificamos en nuestros datos. También observamos la presencia de sectores como Internet y TI, Tecnología, Logística y Energía y Servicios Públicos.

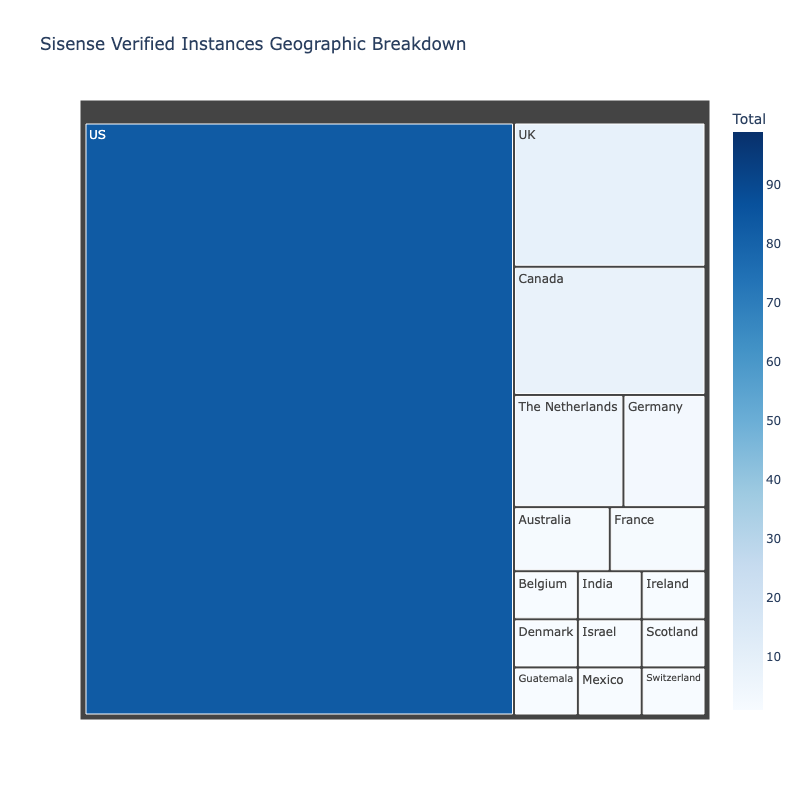

La mayoría de los casos que descubrimos y cuyos propietarios identificamos pertenecen a organizaciones con sede en Estados Unidos, aunque vimos varios casos de organizaciones con sede en el Reino Unido, Canadá, Países Bajos y otros países.

Muchas de las organizaciones de EE.UU. parecen tener presencia internacional, es decir, que aunque tengan su sede en EE.UU., también operan en el extranjero.

Conclusión

Aunque los desgloses sectoriales y geográficos que se muestran aquí representan un subconjunto de clientes de Sisense, nuestros hallazgos recuerdan en cierto modo a nuestro estudio de MOVEit, la herramienta de transferencia gestionada de archivos explotada por Clop en una campaña que comenzó en el verano de 2023.

El software de back office, especialmente el que gestiona o almacena datos sobre los clientes de una empresa, sigue siendo un objetivo muy atractivo para los actores de amenazas.