Introducción

Samba es un servicio de código abierto que implementa el protocolo SMB (Server Message Block), ampliamente implantado desde hace décadas. Durante un reciente evento Pwn2Own en Austin se anunciaron varias vulnerabilidades relacionadas con Samba, entre ellas un desbordamiento de heap que conducía a una ejecución remota de comandos (RCE).

La vulnerabilidad se encuentra dentro de un módulo VFS (Virtual File System) específico llamado "vfs_fruit", que proporciona una capa extra de compatibilidad con los clientes de intercambio de archivos de Apple. Este módulo se introdujo en junio de 2014 y ha estado activo desde la versión 4.2.0 de Samba. Aunque los informes afirman que esta vulnerabilidad existe en todas las versiones de Samba anteriores a la 4.13.17, parece poco probable que exista en versiones anteriores a la 4.2.0, cuando se introdujo por primera vez el módulo vfs_fruit.

El lector debe tener en cuenta que mientras un atacante puede explotar esta vulnerabilidad de forma remota, los permisos de lectura/escritura siguen siendo necesarios, lo que puede incluir cuentas de usuario anónimas y de invitados, en el servidor remoto de una forma u otra (ya sea en banda o fuera de banda). Zero Day Initiative ha escrito un excelente resumen técnico de la vulnerabilidad en su blog para obtener más información.

Samba en Internet

Como introducción a las siguientes estadísticas, el lector debe saber que aunque Censys puede ver las versiones asociadas a un servicio Samba, no podemos determinar si un servicio tiene habilitado el acceso de usuario anónimo o invitado, ni si el módulo VFS vfs_fruit se está ejecutando en un servidor individual. Ambas cosas son necesarias para que el exploit tenga éxito.

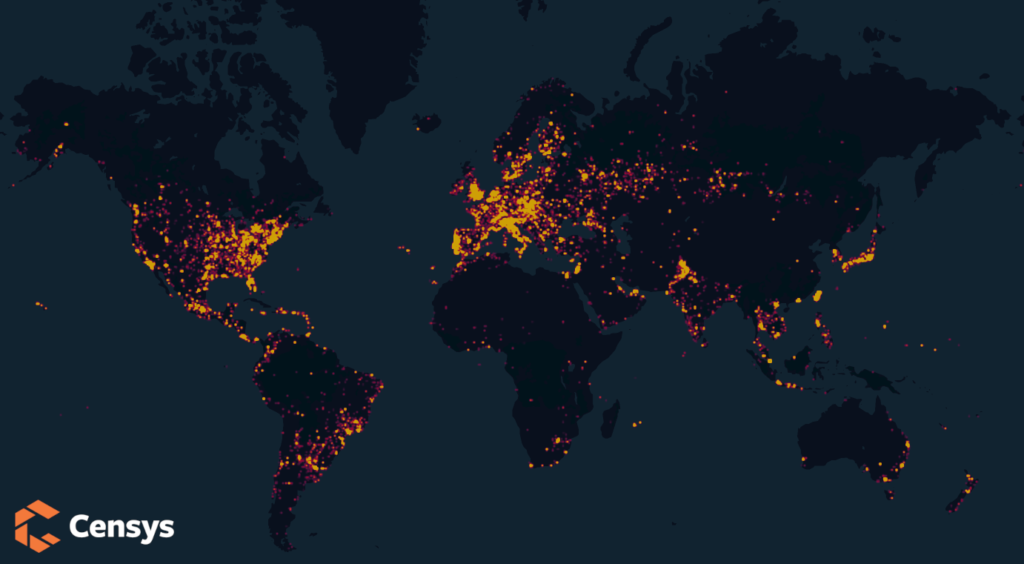

Mapa de calor de hosts que ejecutan Samba

Mapa de calor de hosts que ejecutan Samba

Censys encontrado 273.245 servicios SMB Samba funcionando en la Internet pública. De ellos, 22.546 hosts no tenían ninguna versión disponible, mientras que sólo 3.464 hosts tenían una versión de Samba igual o superior a 4.2.0. La versión más frecuente, 3.0.37, tenía más de 180.000 hosts únicos.. En cuanto a las versiones más probablemente vulnerables 4.10.4 fue la número uno con 1.127 hostsseguido de cerca por 4.4.16, con 1.107 servidores..

La siguiente tabla muestra las 17 principales versiones de Samba y el número de hosts que Censys fue capaz de encontrar.

| Versión de Samba |

Recuento de anfitriones |

| 3.0.37 |

184,362 |

| Desconocido |

22,546 |

| 3.3.4 |

13,874 |

| 3.2.9 |

5,940 |

| 3.6.3 |

5,763 |

| 3.0.24 |

4,926 |

| 3.0.28a |

3,414 |

| 3.6.25 |

3,151 |

| 3.2.15 |

2,924 |

| 3.6.6 |

2,482 |

| 3.0.3 |

2,139 |

| 3.6.23 |

2,032 |

| 3.6.24 |

1,941 |

| 3.0.27a |

1,804 |

| 3.0.23d |

1,659 |

| 3.5.6 |

1,213 |

| 4.10.4 |

1,127 |

¿Qué puedo hacer al respecto?

- Para solucionar el problema, el administrador puede desactivar vfs_fruit en el archivo de configuración smb.conf del servidor

- Actualizar a Samba versión 4.13.17, 4.14.12, o 4.15.5

Censys ASM ha sido actualizado con nuevas huellas digitales para identificar servicios Samba potencialmente vulnerables.