Gestión de la superficie de ataque

Descubrimiento e inventario continuos de activos en Internet

Seamos proactivos. Descubra activos desconocidos y no gestionados en Internet.

Saber ahora. Saber siempre.

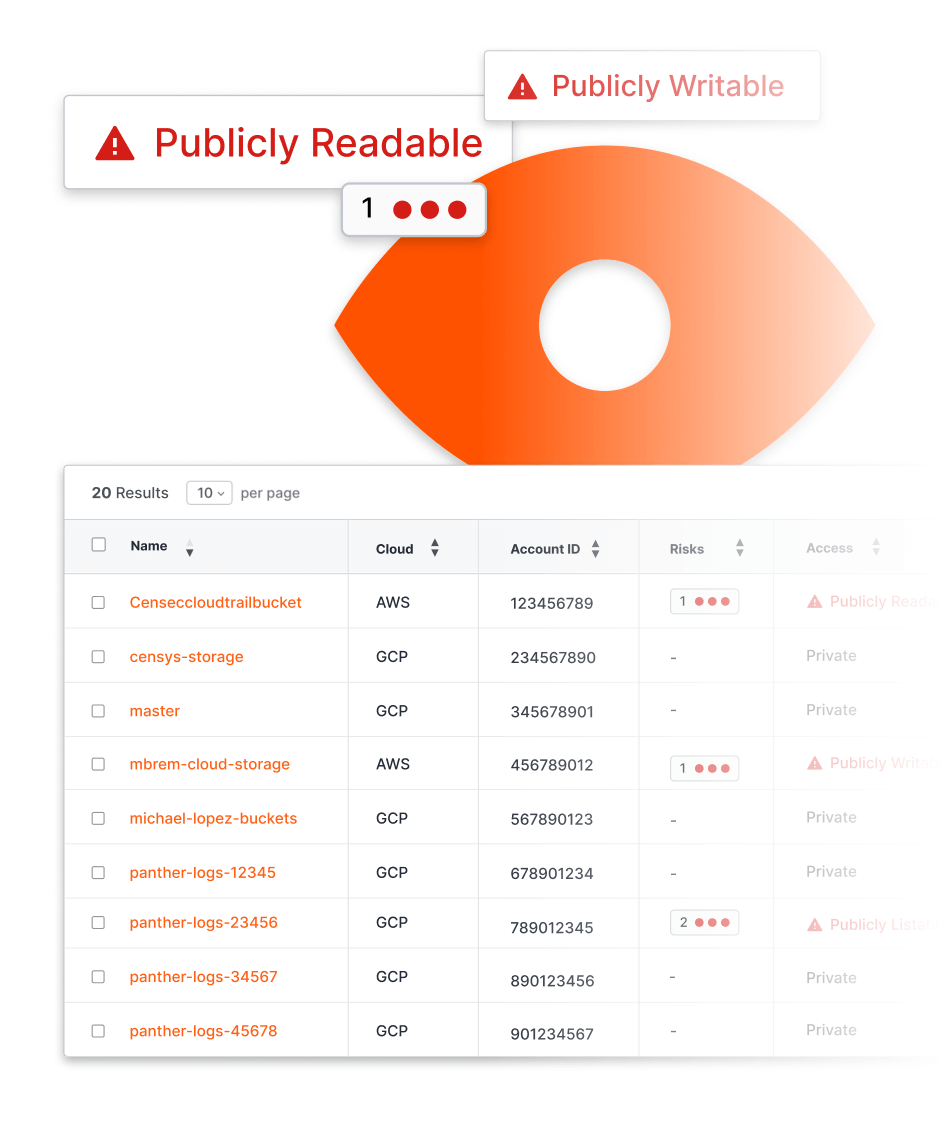

La base de la gestión de la superficie de ataque es el descubrimiento inicial y continuo de los activos y riesgos de Internet. Para encontrar activos desconocidos, Censys ASM rastrea continuamente fuentes de datos de Internet, como registros de transparencia de certificados, sumideros DNS pasivos y análisis de Internet para descubrir activos de su propiedad. Censys descubre activos de Internet desconocidos y no gestionados, incluidos servicios, hosts, sitios web, buckets de almacenamiento y cuentas en la nube, en todas las nubes y redes en tiempo real.

¿Lo sabías?

50% de las empresas

El 50% de las empresas tendrán, sin saberlo y por error, algunos servicios de almacenamiento IaaS, segmentos de red, aplicaciones o API directamente expuestos a la Internet pública.

Activos desconocidos

hasta un 80% desconocido

Censys ha descubierto que hasta el 80% de los activos de los clientes expuestos en Internet son desconocidos hasta ahora para los defensores.

Los datos son dinámicos. Y nosotros también.

Censys La gestión de la superficie de ataque le proporciona un inventario completo de sus activos de Internet, independientemente de la red, el proveedor de la nube o la cuenta en la que estén alojados. A medida que se corrigen los riesgos para sus activos de Internet, Censys proporciona un registro de la actividad relacionada con sus activos, lo que le proporciona una fuente de información continua sobre los cambios en su superficie de ataque.

Nunca nos detenemos.

Los escaneos de detección se realizan en varios horarios en función de la popularidad de determinados puertos y redes en el espacio de direcciones IPv4. Cada día se evalúa la antigüedad de todos los servicios conocidos de nuestro conjunto de datos, y cualquier servicio con más de 24 horas de antigüedad se vuelve a escanear para verificar su exactitud.

Ver el mundo a través de los ojos de los atacantes.

La gestión de la superficie de ataque amplía la visibilidad de su equipo mucho más allá de lo que pueden ofrecer las herramientas existentes con su perspectiva de fuera a dentro. Mientras que las herramientas existentes exploran desde dentro hacia fuera, ASM proporciona la visión del atacante para que sepa qué debe proteger primero. La creación de su postura de seguridad con ASM como base proporciona a sus equipos de seguridad el contexto que necesitan para priorizar los riesgos y vulnerabilidades notificados por los escáneres de vulnerabilidades, las pruebas de penetración y las herramientas de seguridad en la nube.

Destacados

Censys Mark Eilizey, investigador de amenazas, explica cómo encontrar servicios no autenticados que permiten a los usuarios gestionar un dispositivo de forma remota a través de Telnet.