Fecha de divulgación: 9 de julio de 2024

Fecha de incorporación a CISA KEV: 22 de octubre de 2024

CVE-2024-38094, CVE-2024-38024y CVE-2024-38023 son vulnerabilidades de ejecución remota de código (RCE) que afectan a Microsoft Sharepoint. CVE-2024-32987 es una vulnerabilidad de divulgación de información que afecta a Microsoft Sharepoint. Los sitios web Server Subscription Edition, Server 2019 y Enterprise Server 2016 Sharepoint están todos afectados por estos exploits.

CVE-2024-38094 se añadió a la lista de vulnerabilidades explotadas conocidas (KEV) de CISA el 22 de octubre de 2024. En un reciente blog post de Rapid7, su equipo de respuesta a incidentes detalló una explotación activa de Microsoft SharePoint, donde los atacantes aprovecharon la vulnerabilidad CVE-2024-38094 para obtener acceso no autorizado. Esta brecha permitió a los atacantes instalar herramientas maliciosas, desactivar las defensas de seguridad y moverse lateralmente por la red, comprometiendo todo el dominio. Su publicación incluye varios indicadores de compromiso observados en el host víctima tras el ataque.

Los productos de Microsoft SharePoint afectados por estas vulnerabilidades, a saber, SharePoint Server Subscription Edition, SharePoint Server 2016 Enterprise y SharePoint Server 2019, a menudo son accesibles a través de Internet debido a su diseño para la colaboración y el intercambio de documentos. Las organizaciones suelen configurar SharePoint para que esté orientado a Internet para admitir el acceso remoto, lo que permite a los empleados y socios conectarse desde cualquier lugar.

Esta exposición también puede crear riesgos de seguridad si no se protege adecuadamente con parches y configuraciones actualizadas. Cuando los servidores SharePoint deben ser accesibles a través de Internet, las organizaciones deben implementar VPN o acceso de confianza cero, aplicar la autenticación de múltiples factores, aplicar regularmente parches y utilizar firewalls de aplicaciones web para proteger contra el acceso no autorizado y la explotación.

| Campo |

Detalles |

| CVE-ID |

CVE-2024-38094 - CVSS 7.2 (Alto) asignado por Microsoft |

CVE-2024-38024 - CVSS 7.2 (Alto) asignado por Microsoft |

CVE-2024-38023 - CVSS 7.2 (Alto) asignado por Microsoft |

CVE-2024-32987 - CVSS 7.5 (Alto) asignado por Microsoft |

| Descripción de la vulnerabilidad |

CVE-2024-38094, CVE-2024-38024y CVE-2024-38023 son vulnerabilidades de ejecución remota de código en las que el producto deserializa datos que no son de confianza sin verificar suficientemente que los datos resultantes serán válidos. CVE-2024-32987 es una vulnerabilidad de divulgación de información en la que el servidor web recibe una URL o una solicitud similar de un componente ascendente y recupera el contenido de esta URL, pero no se asegura suficientemente de que la solicitud se envíe al destino esperado. |

| Fecha de divulgación |

9 de julio de 2024 |

| Activos afectados |

- Edición de suscripción a Microsoft SharePoint Server

- Microsoft SharePoint Server 2019

- Microsoft SharePoint Enterprise Server 2016

|

| Versiones de software vulnerables |

Actualmente desconocido |

| ¿PoC disponible? |

Sí, el código PoC está disponible aquí en GitHub para CVE-2024-38094, CVE-2024-38024y CVE-2024-38023. En el momento de redactar este documento, no observamos código PoC disponible para CVE-2024-32987. |

| Estado de explotación |

CVE-2024-38094 está siendo explotada activamente y aparece en CISA KEV. En el momento de redactar este documento, no se observó que las vulnerabilidades restantes estuvieran siendo explotadas activamente a pesar de que existía código PoC disponible para CVE-2024-38024 y CVE-2024-38023. |

| Estado del parche |

Microsoft publicó una actualización de seguridad con enlaces a cada una de las vulnerabilidades abordadas en este aviso, incluidas instrucciones para actualizar a la última versión de cada uno de los productos afectados. |

Censys Perspectiva

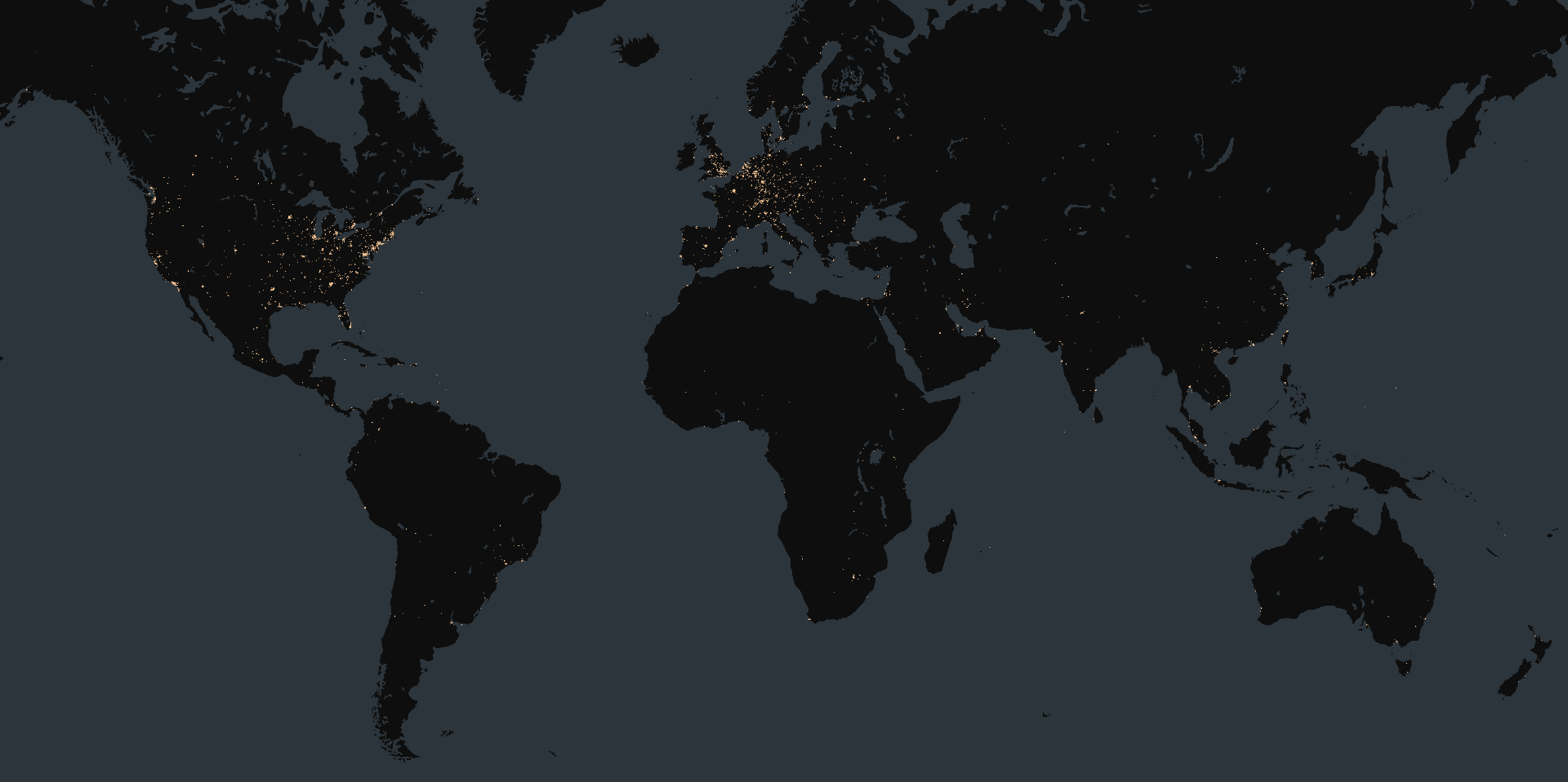

En el momento de redactar este informe, Censys observó 486,182 instancias Microsoft Sharepoint expuestas en línea, filtrando los honeypots. La gran mayoría de ellas (74%) están geolocalizadas en Estados Unidos. Censys observó que alrededor del 93% de las instancias expuestas estaban asociadas a Microsoft Corporation (ASN 8075). Obsérvese que no todas ellas son necesariamente vulnerables, ya que no siempre se dispone de las versiones específicas de los dispositivos.

Mapa de instancias expuestas de Microsoft SharePoint:

Censys Consulta de búsqueda:

services.software: (vendor="Microsoft" and product="SharePoint") and not labels: {tarpit, honeypot}

Censys Consulta ASM:

host.services.software.vendor="Microsoft" AND host.services.software.product="SharePoint" and not host.labels: {tarpit, honeypot}

Referencias