Dans le paysage étendu et en constante évolution des surfaces d'attaque, peu de choses nous surprennent encore, mais elles parviennent parfois à nous amuser. Imaginez que vous découvriez qu'une partie de l'infrastructure de votre entreprise héberge un serveur Minecraft. Bien que cela puisse sembler inoffensif ou même excentrique, cette configuration pourrait représenter un risque sérieux pour la sécurité. Nous allons voir comment ces serveurs non approuvés peuvent passer inaperçus, comment Censys permet de les identifier et pourquoi ils sont loin d'être un amusement inoffensif.

Le risque caché des serveurs Minecraft

Les serveurs Minecraft, adorés par les joueurs du monde entier, sont généralement conçus pour un usage récréatif, et non pour être déployés sur l'infrastructure d'une entreprise. Pourtant, il n'est pas rare de les voir fonctionner au sein de réseaux organisationnels. En fait, nous avons récemment observé un serveur Minecraft déployé sur l'infrastructure d'une entreprise classée au Fortune 50. Il peut s'agir simplement d'un serveur de test que quelqu'un a oublié d'éteindre ou d'une installation entièrement non autorisée exécutant des mods qui introduisent des vulnérabilités.

Au fil des ans, les mods Minecraft ont été réputés pour contenir des failles de sécurité, notamment des vulnérabilités d'exécution de code à distance (RCE). Par exemple, en juillet 2023, la vulnérabilité "BleedingPipe" a exposé des milliers de mods Minecraft à des risques d'exécution de code à distance, rendant les utilisateurs vulnérables à l'exploitation. Pour en savoir plus, cliquez ici : Minecraft Mods Hit by Massive 'BleedingPipe' Vulnerability (en anglais). Une faille provenant d'un serveur Minecraft n'est pas seulement un scénario hypothétique ; c'est un risque tangible qui peut compromettre des données sensibles, avoir un impact sur l'intégrité du système et ternir la réputation d'une organisation.

En quoi le site Censys est-il utile ?

Sur Censys, nous excellons dans l'art d'éclairer les coins sombres de votre surface d'attaque. Notre couverture de balayage globale et notre détection de protocole agnostique de port permettent d'identifier des actifs dont vous ne soupçonnez peut-être même pas l'existence, y compris des serveurs Minecraft malveillants.

Voici deux approches pour découvrir ces menaces cachées à l'aide de Censys:

Recherche

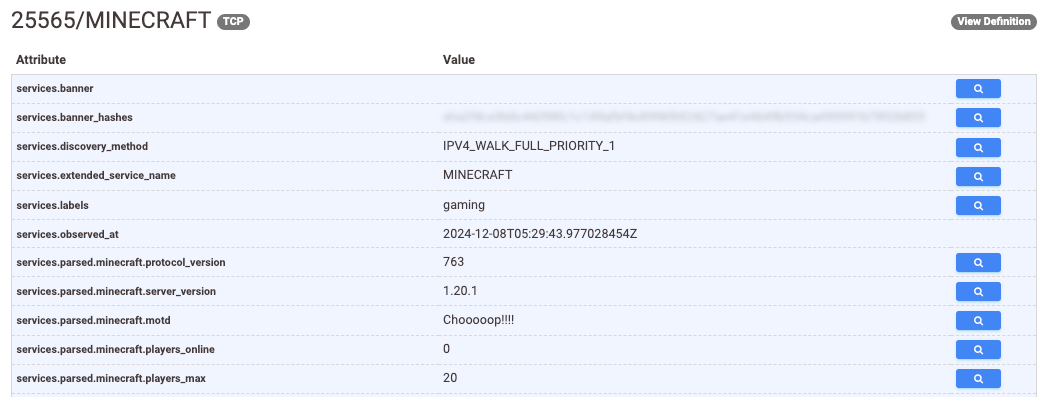

Notre plateforme de rechercheCensys vous permet d'élaborer des requêtes ciblées pour identifier les serveurs Minecraft. Par exemple :

services.nom_du_service : "minecraft"

Cette requête fait apparaître les appareils identifiés comme exécutant les protocoles du serveur Minecraft sur n'importe quel port. En ajoutant des filtres supplémentaires, tels que le nom de l'organisation ou la plage d'adresses IP, vous pouvez affiner les résultats pour vous concentrer sur les actifs liés à votre organisation.

ASM

En utilisant le jeu de données Censys Attack Surface Management (ASM), vous pouvez contextualiser les résultats dans votre inventaire connu. Un exemple de requête pourrait ressembler à ceci :

host.services.service_name : "minecraft"

Les implications sérieuses d'un concept amusant

S'il est tentant de considérer un serveur Minecraft sur l'infrastructure d'une entreprise comme une distraction inoffensive, les risques sont tout autres :

- Exploitation de vulnérabilités connues: Les mods et les versions obsolètes des serveurs comportent souvent des vulnérabilités non corrigées que les attaquants peuvent exploiter.

- Points d'accès non autorisés: La présence même d'un serveur Minecraft élargit votre surface d'attaque, créant ainsi un vecteur permettant aux attaquants d'accéder à des systèmes plus critiques.

- Risques liés à la conformité: Les logiciels non approuvés peuvent enfreindre les réglementations sectorielles ou les politiques informatiques internes, entraînant des échecs d'audit ou des pénalités.

S'amuser tout en se concentrant

Sur Censys, nous comprenons l'importance d'équilibrer la vigilance et l'accessibilité. Un serveur Minecraft sur votre infrastructure peut faire rire, mais la résolution du problème nécessite une action sérieuse. Des outils comme les nôtres permettent aux organisations de trouver, d'évaluer et de traiter ces risques inattendus, en veillant à ce que votre surface d'attaque reste sécurisée.

La prochaine fois que vous réfléchirez à votre surface d'attaque, pensez à ce qui n'est pas conventionnel. Un serveur Minecraft non autorisé pourrait-il se cacher quelque part ? Avec Censys, vous pouvez le découvrir et prendre des mesures avant que cela ne devienne une responsabilité.

Planifiez une démonstration dès aujourd'hui et découvrez comment Censys peut vous aider à découvrir les menaces cachées dans l'infrastructure de votre organisation, des bases de données mal configurées aux configurations de serveurs les plus surprenantes.