L'automatisation et la qualité des données sont les ingrédients clés de tout programme de sécurité réussi. Des données de qualité à l'entrée signifient des données de qualité à la sortie. L'automatisation, dans la mesure du possible, permet à votre équipe de sécurité de gagner un temps précieux. Il en va de même pour les produits de gestion de la surface d'attaque externe.

Aujourd'hui, Censys est heureux de lancer encore plus d'automatisation et de visibilité sur votre présence sur Internet avec notre nouvelle fonctionnalité Automated Onboarding. Cette nouvelle fonctionnalité permet aux équipes qui manquent de ressources de se surpasser en trouvant plus d'actifs sur Internet en moins de temps.

Cas d'utilisation : Fusions et acquisitions et opérations d'entreprise

Vous procédez à une fusion ou à une acquisition ? Ou peut-être votre entreprise est-elle grande et répartie dans le monde entier ? L'intégration automatisée peut s'avérer particulièrement utile pour votre équipe de sécurité.

Fusions et acquisitions

Les fusions et acquisitions se multiplient chaque année, ce qui signifie que de plus en plus d'actifs sont hérités lorsqu'ils changent de mains entre les entreprises. Pour gérer les risques de votre entreprise, il est essentiel de savoir où se trouvent tous vos actifs connectés à Internet et de vous assurer que vous traitez rapidement les problèmes les plus critiques. Avec Automated Onboarding, nous vous donnons une visibilité sur les acquisitions les plus imbriquées d'une entreprise cible en cliquant sur un bouton. Gagnez du temps et sachez ce que vous devez traiter le plus rapidement possible afin d'accélérer les processus de diligence et d'intégration tout en gérant les risques en toute confiance.

Opérations d'entreprise

Une présence tentaculaire et distribuée sur Internet peut être indisciplinée et presque impossible à gérer sans automatisation et sans outils efficaces. Les surfaces d'attaque des entreprises changent constamment, qu'il s'agisse d'acheter des domaines ou des entreprises, de déplacer vos actifs vers le nuage ou de maintenir une main-d'œuvre très distribuée. Automated Onboarding aide ces équipes en automatisant la découverte de ces nouveaux actifs sur Internet grâce à un flux d'intégration très simple et intuitif. Cela permet à votre équipe de gagner du temps et de se concentrer sur la remédiation et d'autres activités de mise en œuvre de la sécurité.

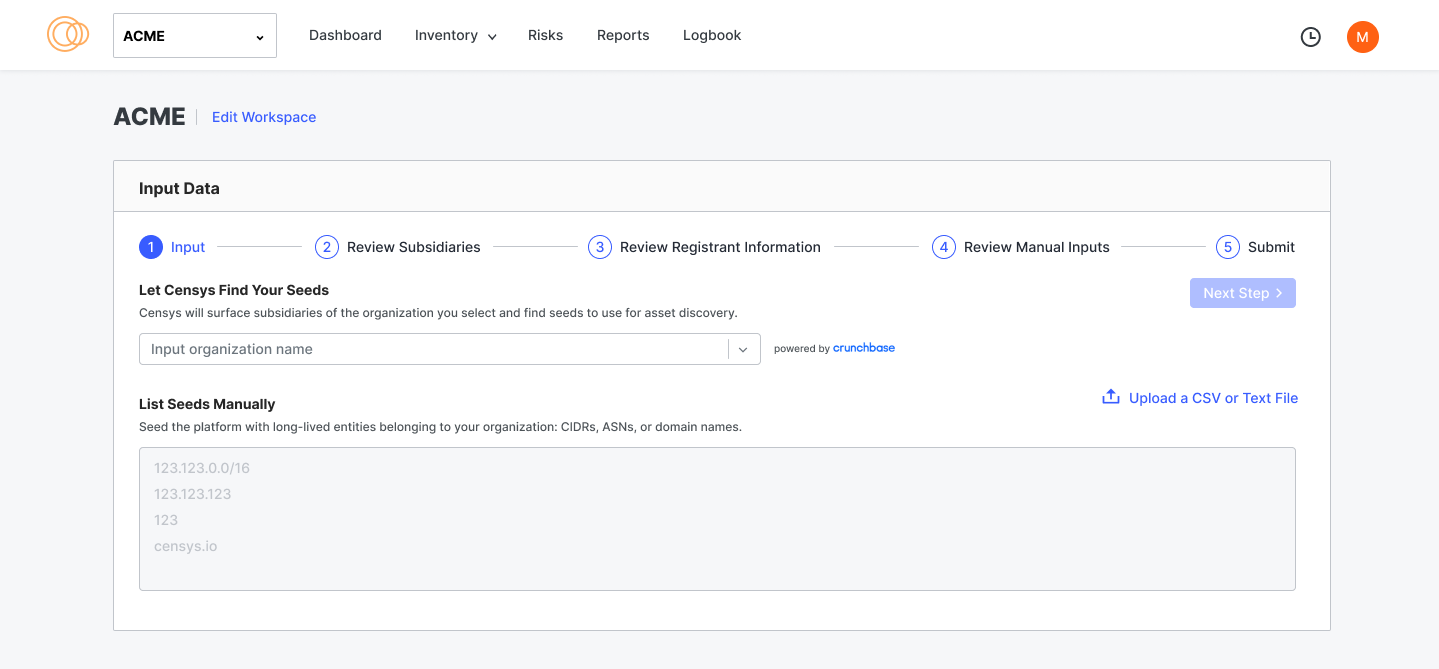

Démarrage rapide de l'accueil automatisé des nouveaux arrivants

La bonne nouvelle, c'est qu'il ne faut pas longtemps pour commencer à utiliser Censys. Facile à utiliser et hautement personnalisable, il suffit de quelques étapes simples pour commencer à découvrir votre surface d'attaque externe avec Censys ASM.

1. Saisissez le nom de l'entreprise.

2. Passez en revue les filiales de l'entreprise.

3. Examinez les informations relatives au déclarant.

4. Examinez les données manuelles que vous avez saisies.

5. Soumettez !

Votre surface d'attaque est maintenant générée et sera surveillée quotidiennement avec de nouvelles informations.

Avec Automated Onboarding, Censys ASM découvre encore plus de votre surface d'attaque. Vous pouvez commencer dès aujourd'hui.